- 隐私信息检索方案(PIR)——基于同态加密的PIR的实现安全查询。小白可复现

GJCTYU

同态加密算法安全python系统安全安全威胁分析

1什么是隐私信息检索隐私信息检索是指在保护用户隐私的前提下,通过各种技术手段和方法来获取用户所需的信息。即保护的根本是我的查询需求。1.1在实际应用例子假设银行A有一潜在贷款客户小张,银行A为了足够多的了解小张的信用情况,希望向其他多家银行查询小张贷款情况或信用记录。但因为害怕其他银行抢走该客户,所以银行A不希望泄露自己在查询小张这一事实。1.2可搜索加密和隐私信息检索的区别可搜索加密技术。顾名思

- 基于Paillier同态加密算法的金融数据安全共享机制研究【附数据】

金融数据分析与建模专家金融科研助手|论文指导|模型构建✨专业领域:金融数据处理与分析量化交易策略研究金融风险建模投资组合优化金融预测模型开发深度学习在金融中的应用擅长工具:Python/R/MATLAB量化分析机器学习模型构建金融时间序列分析蒙特卡洛模拟风险度量模型金融论文指导内容:金融数据挖掘与处理量化策略开发与回测投资组合构建与优化金融风险评估模型期刊论文✅具体问题可以私信或查看文章底部二维码

- AI模型训练新范式:基于同态加密的隐私保护方案

AIGC应用创新大全

人工智能同态加密区块链ai

AI模型训练新范式:基于同态加密的隐私保护方案技术解析关键词同态加密(HomomorphicEncryption)、隐私保护机器学习(PPML)、全同态加密(FHE)、安全多方计算(MPC)、加密数据训练摘要本报告系统解析基于同态加密的AI模型训练新范式,覆盖从理论基础到工程实践的全生命周期。首先通过第一性原理推导同态加密的数学本质,对比传统隐私保护技术的局限性;其次构建“加密-训练-解密”全流程

- 同态加密库(HElib)

deepdata_cn

同态加密同态加密

HElib是一个开源的同态加密软件库,由耶鲁大学专家开发,最初由ShaiHalevi和VictorShoup开发,CraigGentry在IBM任职期间也参与相关研究,于2013年5月5日首次发布。主要支持带自举(Bootstrapping)的Brakerski-Gentry-Vaikuntanathan(BGV)方案和近似数Cheon-Kim-Kim-Song(CKKS)方案。一、项目概述开发背

- AI算力网络与通信:数据加密的关键所在

AI算力网络与通信

人工智能网络ai

AI算力网络与通信:数据加密的关键所在关键词:AI算力网络、数据通信、数据加密、隐私保护、安全协议、同态加密、端到端加密摘要:随着AI技术的爆发式发展,AI算力网络(将分散的算力资源整合为“超级大脑”的网络)成为支撑智能应用的核心基础设施。但在这个网络中,数据需要在边缘设备、云端、服务器之间高频流动——如何保证这些“流动的数字资产”不被窃取或篡改?本文将从生活场景出发,用“快递网”的比喻拆解AI算

- 全同态加密理论、生态现状与未来展望(下)

mutourend

全同态加密FHEFHE

《全同态加密理论、生态现状与未来展望》系列由

[email protected]和

[email protected]整理原创发布,分为上中下三个系列:全同态加密理论、生态现状与未来展望(上):专注于介绍全同态加密理论知识。全同态加密理论、生态现状与未来展望(中1):专注于介绍全同态加密四代算法中第一代第二代FHE算法的衍化历程。全同态加密理论、生态现状与未来展望(中2):专注于

- Zama 的门限密钥管理系统(TKMS)

mutourend

MPC(多方安全计算)全同态加密FHEMPCFHE

1.引言Zama的技术通过全同态加密(FullyHomomorphicEncryption,FHE)实现对加密数据的私密计算。然而,在任何应用中,一个主要的问题是密钥管理——特别是如何保护和管理用于解密数据的私钥。为了解决该问题,Zama团队开发了一个基于门限密码学的门限密钥管理系统(ThresholdKeyManagementSystem,TKMS)。具体来说,与依赖单一方持有完整解密密钥不同,

- 全同态加密在大模型应用中应用

远洋之帆

AIGCAI应用市场自然语言综合项目同态加密服务器区块链

密码学简介上文的图例基本展示了常见加密体系。加密体系,如果用比较正式的描述方法,无疑是做了三件事:首先,通过一个生成算法(1)来随机生成一对用于加密和解密的密钥(,)。加密方通过加密密钥和加密算法来加密原文,最后得到密文ℎ。随后,在解密的时候,解密方可以通过解密密钥和解密算法来解密密文,最后还原回来原来的原文。在密码学研究中,每当我们看到一个新的系统的定义之后,接下来往往都要陈述这个系统所应具有的

- 同态加密类型详解:部分同态加密,全同态加密

胡乱编胡乱赢

同态加密区块链算法部分同态全同态

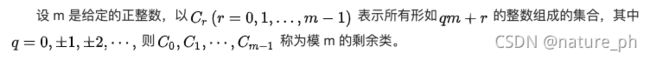

一、部分同态加密(PHE)仅支持单一运算(加法或乘法),效率较高,已实用化。乘法同态算法:RSA:基于大数分解问题,满足E(m1)⋅E(m2)=E(m1⋅m2),适用于安全投票和数字签名。ElGamal:基于离散对数问题,支持乘法同态,常用于区块链隐私保护。加法同态算法:Paillier:基于合数剩余类问题,满足E(m1)⋅E(m2)=E(m1+m2),广泛用于联邦学习中的梯度聚合(如FATE框架

- Python中LLM的训练数据隐私保护:同态加密与安全多方计算

二进制独立开发

GenAI与Python非纯粹GenAIpython同态加密安全自然语言处理人工智能开发语言语言模型

文章目录1.同态加密的基本原理1.1同态加密的分类1.2同态加密的Python实现2.安全多方计算的基本原理2.1SMPC的分类2.2SMPC的Python实现3.同态加密与安全多方计算在LLM训练中的应用3.1数据加密与分布式训练3.2安全多方计算与模型聚合4.实际应用中的挑战与解决方案4.1计算性能4.2通信开销4.3安全性分析5.未来展望6.结论在当今人工智能和机器学习的快速发展中,大型语言

- 1.2.2.1.4 数据安全发展技术发展历程:高级公钥加密方案——同态加密

漠月瑾

数据安全探索录同态加密数据安全探索录数据安全发展技术发展历史高级公钥加密

引言在密码学领域,有一种技术被图灵奖得主、著名密码学家OdedGoldreich誉为"密码学圣杯",那就是全同态加密(FullyHomomorphicEncryption)。今天我们就来聊聊这个神秘而强大的加密方案是如何从1978年的概念提出,历经近三十年才被攻克,以及它背后不断演进的技术路线。同态加密的神奇之处同态加密是一种特殊的加密技术,它最引人注目的特性是:在密文上直接进行特定运算,解密后得

- iO(不可区分混淆)是Web3隐私的圣杯?

mutourend

iO(不可区分混淆)iO(不可区分混淆)

1.引言iO是区块链隐私的圣杯吗?本文将探讨:不可区分混淆(indistinguishabilityobfuscation,iO)的局限性iO可能带来的变革iO为何重要?iO是否能真正成为可信硬件的替代方案?区块链隐私面临的最大挑战之一,是如何以无需信任的方式执行可验证的机密计算。为了解决这个问题,研究人员正在探索一些密码学原语,如:不可区分混淆(iO)多方计算(MPC)以及全同态加密(FHE)。

- 区块链密码学核心

倒霉男孩

区块链知识区块链密码学

文章目录概要1.基础密码学哈希函数(HashFunction)对称加密与非对称加密数字签名(DigitalSignature)密钥管理2.区块链专用密码学技术零知识证明(Zero-KnowledgeProof,ZKP)同态加密(HomomorphicEncryption)环签名(RingSignature)与混币技术阈值签名(ThresholdSignature)3.共识机制中的密码学4.隐私与扩

- 全同态加密医疗数据分析集python实现

闲人编程

同态加密数据分析pythonFHE医疗数据CKKS信息安全

目录摘要一、前言二、全同态加密与医疗数据分析概述2.1全同态加密(FHE)简介2.2医疗数据分析需求三、数据生成与预处理四、系统架构与流程4.1系统架构图五、核心数学公式六、异步任务调度与(可选)GPU加速七、PyQt6GUI设计八、完整代码实现九、自查测试与总结十、展望摘要全同态加密(FHE)允许在密文上直接进行加减乘等通用运算,而无需解密,从而在不暴露原始数据的前提下实现统计分析和机器学习模型

- DiNN学习笔记1-理论部分

瓜皮37

同态加密密码学信息安全神经网络

DiNN学习笔记1-理论部分背景知识机器学习即服务MLaaS中的全同态加密神经网络Fhe-DiNN中的默认设定Fhe-DiNN方案神经元中的计算离散神经网络DiNN评估步骤自举的引入激活函数的同态评估对TFHE的改进明文的打包密钥转换的前置动态变化的消息空间优化盲旋步骤DiNN方案的整体流程参考资料背景知识机器学习即服务机器学习即服务(MachineLearningasaService,MLaaS

- AI人工智能 Agent:在保护隐私和数据安全中的应用

AI大模型应用之禅

DeepSeekR1&AI大模型与大数据计算科学神经计算深度学习神经网络大数据人工智能大型语言模型AIAGILLMJavaPython架构设计AgentRPA

AI人工智能Agent:在保护隐私和数据安全中的应用关键词:AIAgent、隐私保护、数据安全、同态加密、联邦学习、区块链1.背景介绍1.1问题的由来随着人工智能技术的快速发展,AIAgent在各行各业得到了广泛应用。然而,在享受AI带来便利的同时,人们也越来越关注个人隐私和数据安全问题。传统的数据收集和处理方式存在隐私泄露风险,亟需探索如何在AI时代更好地保护用户隐私。1.2研究现状目前,学术界

- 基于同态加密的隐私计算技术在基因序列演化分析场景的应用

AI研究员

隐私计算同态加密bigdata人工智能算法

一、概述数据要素的流通共享和核心价值挖掘是数据要素市场培育的核心内容、必须在保证隐私安全的前提下实现有效信息共享。然而,当前仍然有三大隐私制约数据流通与协作。一是“数据孤岛”现象普遍存在,“数据孤岛”的出现使数据共享和流通协作受到阻碍,导致数据要素在资产化过程中发生垄断;二是全球数据合规监管日趋严格,日前各个国家都才采取数据安全法,确立了数据安全保护的各项基本制度,导致企事业及个人对数据流通与协作

- 第八讲 SPU密态引擎

huang8666

数据分析

第八讲SPU密态引擎为什么做SPU?模型对用户加密提示词对公司加密同时保护模型和提示词为什么要隐私计算?数据是敏感的数据是重要的技术路线:多方安全计算同态加密差分隐私可信硬件挑战:易用性差,性能差需要:原生AI框架支持,编译器运行时协同优化SPU简介前端:支持主流AI前端,降低学习成本,复用AI前端能力编译器:隐私保护领域IR,复用AI编译器部分优化,加密计算的优化运行时:指令并行,数据并行,多种

- Python实现Paillier同态加密算法

闲人编程

密码学算法python同态加密Paillier密码学加密解密

目录Python实现Paillier同态加密算法的博客引言Paillier加密算法的工作原理Python面向对象实现Paillier加密算法代码解析示例场景:银行对账户余额的隐私保护总结Python实现Paillier同态加密算法的博客引言Paillier加密算法是由PascalPaillier在1999年提出的一种基于计算复杂性的概率性加密算法。它是一种同态加密算法,具有加法同态性,这意味着两个

- 盘点五种常用的数据加密技术

准备钟

同态加密

今天,我将为大家介绍五种常用的数据加密技术,这些技术在我们日常生活和工作中起着至关重要的作用,它们分别是:基于身份加密、基于属性加密、代理重加密、同态加密以及可搜索加密。1.基于身份加密首先,我们来谈谈基于身份加密(Identity-BasedEncryption,IBE)。这是一种公钥加密技术,其中公钥是用户的身份信息,如电子邮件地址或身份证号。通过使用这些身份信息作为公钥,IBE简化了公钥管理

- 《隐私计算简易速速上手小册》第2章:关键技术介绍(2024 最新版)

江帅帅

《隐私计算简易速速上手小册》隐私计算数据脱敏边缘计算同态加密数据治理区块链安全架构

文章目录2.1同态加密2.1.1基础知识2.1.2主要案例:云计算数据分析2.1.3拓展案例1:医疗数据分析2.1.4拓展案例2:金融风险评估2.2安全多方计算(SMC)2.2.1基础知识2.2.2主要案例:跨机构金融数据共享2.2.3拓展案例1:医疗研究合作2.2.4拓展案例2:跨国界数据交换2.3差分隐私

- 最新论文笔记(+21):Privacy-Preserving Byzantine-Robust Federated Learning via Blockchain Systems/ TIFS2022

cryptocxf

论文笔记联邦学习论文阅读区块链

Privacy-PreservingByzantine-RobustFederatedLearningviaBlockchainSystems可译为“利用区块链实现隐私保护的拜占庭鲁棒性联邦学习”这篇是今年八月份被TIFS2022(CCFA)收录的文章,写的利用全同态加密和区块链技术解决联邦学习中隐私问题和可信问题(虽然区块链仅仅只是存储的作用,也稍微提了一下)。精读完这篇文章,整体感觉还不错,毕

- 探索密码学的未来:SM1、SM2、SM3、SM4、同态加密、密态计算、隐私计算和安全多方计算

Python栈机

密码学同态加密安全

密码算法在现代通信与信息安全中发挥着至关重要的作用,SM1、SM2、SM3、SM4、同态加密、密态计算、隐私计算和安全多方计算等密码算法被广泛应用于各种信息安全领域。本篇博客将会为大家介绍这些密码算法,以及它们在信息安全中的作用和应用。一、SM1、SM2、SM3、SM4SM1、SM2、SM3、SM4是中国国家密码管理局发布的四个密码算法标准。SM1是一种对称密码算法,SM2是一种非对称密码算法,S

- 同态加密:CKKS原理之旋转(Rotation)

PenguinLeee

同态加密抽象代数同态加密

这篇文章简单地讲了一下CKKS算法中旋转操作的原理。CKKS的旋转其实,BFV,BGV,CKKS的旋转操作的原理都是一样的。只不过是对应的代数结构不一样。比如CKKS是在C\mathbbCC上进行的,而BFV和BGV是在FpF_pFp上进行的。想要理解旋转操作,首先需要理解CKKS的编码和解码。CKKS的编码和解码这个操作的原理我在之前的博客已经有所涉及。其原理如下:考虑XN+1=Φ2N(X)X^

- OpenFHE之BGV基本操作

咸鱼菲菲

OpenFHE使用教程同态加密密码学安全

BGV基本操作本文将会介绍最基本的同态加密BGV的基本操作,包括加密,乘法,加法和解密。在进行加密之前最麻烦的,也是用户最关心的就是参数的设置问题。同态加密的参数的设置是一个比较难的问题,需要对同态加密有一个比较深入的理解。所以,大多数同态密码库都给出了默认的参数设置。首先设置一个参数变量来记录你要设置的参数:CCParamsparameters;这里的CryptoContextBGVRNS是说你

- 全同态加密的硬件加速:让机器学习更懂隐私保护

PrimiHub

同态加密机器学习区块链密码学可信计算技术

PrimiHub一款由密码学专家团队打造的开源隐私计算平台,专注于分享数据安全、密码学、联邦学习、同态加密等隐私计算领域的技术和内容。问题:保护敏感数据企业机构间合作处理数据越来越频繁,通常使用云服务为数据共享保驾护航。保护数据隐私至关重要,特别是在处理个人可识别信息(PII)、个人健康信息(PHI)、知识产权和情报洞察等敏感数据时。数据有三种基本状态:静态、传输和使用。通常情况下,敏感数据在存储

- 同态加密库Openfhe的介绍与安装

咸鱼菲菲

OpenFHE使用教程同态加密区块链密码学

同态加密的基本概念所谓的加密,其实是明文空间到密文空间的映射关系。明文空间里面的元素,叫做明文,是我们想要保护的信息,通常会含有一些特殊的信息。常见的明文有图像,视频、个人资料等等。明文空间里面的元素,我们通常叫做密文,是用来保护明文的。对于一个安全的加密来说,如果不知道解密密钥,密文应该是十分接近随机数,其分布在密文空间应该是均匀随机的。密文本身不应该含有明文的任何信息,也就是语义安全性。同态加

- 一个好的同态加密应当满足的三个性质

咸鱼菲菲

同态加密密码学安全

一个同态加密是指明文被加密后,可以根据密文运算,然后,解密的结果和用明文运算一致。除了基本的同态要求外,一个好的同态加密方案应该满足以下三个性质:语义安全、紧凑和高效解密。语义安全或者IND-CPA安全给定两个明文和,其对应的同态加密密文分别为和。假设敌手只知道其中一个密文c,他最多只能以的概率判断出c是还是,其中是一个正无穷小。也就是说,敌手无法使用任何有效的算法判断出c是还是,最好的方法是随机

- 零知识证明的最新发展和应用

PrimiHub

零知识证明区块链密码学可信计算技术同态加密github

PrimiHub一款由密码学专家团队打造的开源隐私计算平台,专注于分享数据安全、密码学、联邦学习、同态加密等隐私计算领域的技术和内容。当企业收集大量客户数据去审查、改进产品和服务以及将数据资产货币化时,他们容易受到网络攻击威胁,造成数据泄露。数据泄露的损失每年都在上升,每次泄露平均造成损失420万美元,如下图所示,它们严重损害了企业的声誉和可信度。数据泄露的成本零知识证明(ZKPs)等隐私增强技术

- 全同态加密-SEAL安装、环境配置与测试

一只老阿木

密码学windows加密解密github

全同态加密-SEAL安装、环境配置与测试2020.3.WHU-W.F.由于本人不再从事相关研究,请大家注意时效性2023.4.30〇、序言相比于其他全同态加密开源库,SEAL库安装简便,契合Windows操作系统,容易上手。但SEAL库需要对全同态加密算法有较好的理解,不同水平的人编写的程序,性能差异可能在万倍以上。但总的来说,背靠微软这座大山,SEAL库是目前最被看好的开源库,学习资源相对丰富,

- apache ftpserver-CentOS config

gengzg

apache

<server xmlns="http://mina.apache.org/ftpserver/spring/v1"

xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xsi:schemaLocation="

http://mina.apache.o

- 优化MySQL数据库性能的八种方法

AILIKES

sqlmysql

1、选取最适用的字段属性 MySQL可以很好的支持大数据量的存取,但是一般说来,数据库中的表越小,在它上面执行的查询也就会越快。因此,在创建表的时候,为了获得更好的 性能,我们可以将表中字段的宽度设得尽可能小。例如,在定义邮政编码这个字段时,如果将其设置为CHAR(255),显然给数据库增加了不必要的空间,甚至使用VARCHAR这种类型也是多余的,因为CHAR(6)就可以很

- JeeSite 企业信息化快速开发平台

Kai_Ge

JeeSite

JeeSite 企业信息化快速开发平台

平台简介

JeeSite是基于多个优秀的开源项目,高度整合封装而成的高效,高性能,强安全性的开源Java EE快速开发平台。

JeeSite本身是以Spring Framework为核心容器,Spring MVC为模型视图控制器,MyBatis为数据访问层, Apache Shiro为权限授权层,Ehcahe对常用数据进行缓存,Activit为工作流

- 通过Spring Mail Api发送邮件

120153216

邮件main

原文地址:http://www.open-open.com/lib/view/open1346857871615.html

使用Java Mail API来发送邮件也很容易实现,但是最近公司一个同事封装的邮件API实在让我无法接受,于是便打算改用Spring Mail API来发送邮件,顺便记录下这篇文章。 【Spring Mail API】

Spring Mail API都在org.spri

- Pysvn 程序员使用指南

2002wmj

SVN

源文件:http://ju.outofmemory.cn/entry/35762

这是一篇关于pysvn模块的指南.

完整和详细的API请参考 http://pysvn.tigris.org/docs/pysvn_prog_ref.html.

pysvn是操作Subversion版本控制的Python接口模块. 这个API接口可以管理一个工作副本, 查询档案库, 和同步两个.

该

- 在SQLSERVER中查找被阻塞和正在被阻塞的SQL

357029540

SQL Server

SELECT R.session_id AS BlockedSessionID ,

S.session_id AS BlockingSessionID ,

Q1.text AS Block

- Intent 常用的用法备忘

7454103

.netandroidGoogleBlogF#

Intent

应该算是Android中特有的东西。你可以在Intent中指定程序 要执行的动作(比如:view,edit,dial),以及程序执行到该动作时所需要的资料 。都指定好后,只要调用startActivity(),Android系统 会自动寻找最符合你指定要求的应用 程序,并执行该程序。

下面列出几种Intent 的用法

显示网页:

- Spring定时器时间配置

adminjun

spring时间配置定时器

红圈中的值由6个数字组成,中间用空格分隔。第一个数字表示定时任务执行时间的秒,第二个数字表示分钟,第三个数字表示小时,后面三个数字表示日,月,年,< xmlnamespace prefix ="o" ns ="urn:schemas-microsoft-com:office:office" />

测试的时候,由于是每天定时执行,所以后面三个数

- POJ 2421 Constructing Roads 最小生成树

aijuans

最小生成树

来源:http://poj.org/problem?id=2421

题意:还是给你n个点,然后求最小生成树。特殊之处在于有一些点之间已经连上了边。

思路:对于已经有边的点,特殊标记一下,加边的时候把这些边的权值赋值为0即可。这样就可以既保证这些边一定存在,又保证了所求的结果正确。

代码:

#include <iostream>

#include <cstdio>

- 重构笔记——提取方法(Extract Method)

ayaoxinchao

java重构提炼函数局部变量提取方法

提取方法(Extract Method)是最常用的重构手法之一。当看到一个方法过长或者方法很难让人理解其意图的时候,这时候就可以用提取方法这种重构手法。

下面是我学习这个重构手法的笔记:

提取方法看起来好像仅仅是将被提取方法中的一段代码,放到目标方法中。其实,当方法足够复杂的时候,提取方法也会变得复杂。当然,如果提取方法这种重构手法无法进行时,就可能需要选择其他

- 为UILabel添加点击事件

bewithme

UILabel

默认情况下UILabel是不支持点击事件的,网上查了查居然没有一个是完整的答案,现在我提供一个完整的代码。

UILabel *l = [[UILabel alloc] initWithFrame:CGRectMake(60, 0, listV.frame.size.width - 60, listV.frame.size.height)]

- NoSQL数据库之Redis数据库管理(PHP-REDIS实例)

bijian1013

redis数据库NoSQL

一.redis.php

<?php

//实例化

$redis = new Redis();

//连接服务器

$redis->connect("localhost");

//授权

$redis->auth("lamplijie");

//相关操

- SecureCRT使用备注

bingyingao

secureCRT每页行数

SecureCRT日志和卷屏行数设置

一、使用securecrt时,设置自动日志记录功能。

1、在C:\Program Files\SecureCRT\下新建一个文件夹(也就是你的CRT可执行文件的路径),命名为Logs;

2、点击Options -> Global Options -> Default Session -> Edite Default Sett

- 【Scala九】Scala核心三:泛型

bit1129

scala

泛型类

package spark.examples.scala.generics

class GenericClass[K, V](val k: K, val v: V) {

def print() {

println(k + "," + v)

}

}

object GenericClass {

def main(args: Arr

- 素数与音乐

bookjovi

素数数学haskell

由于一直在看haskell,不可避免的接触到了很多数学知识,其中数论最多,如素数,斐波那契数列等,很多在学生时代无法理解的数学现在似乎也能领悟到那么一点。

闲暇之余,从图书馆找了<<The music of primes>>和<<世界数学通史>>读了几遍。其中素数的音乐这本书与软件界熟知的&l

- Java-Collections Framework学习与总结-IdentityHashMap

BrokenDreams

Collections

这篇总结一下java.util.IdentityHashMap。从类名上可以猜到,这个类本质应该还是一个散列表,只是前面有Identity修饰,是一种特殊的HashMap。

简单的说,IdentityHashMap和HashM

- 读《研磨设计模式》-代码笔记-享元模式-Flyweight

bylijinnan

java设计模式

声明: 本文只为方便我个人查阅和理解,详细的分析以及源代码请移步 原作者的博客http://chjavach.iteye.com/

import java.util.ArrayList;

import java.util.Collection;

import java.util.HashMap;

import java.util.List;

import java

- PS人像润饰&调色教程集锦

cherishLC

PS

1、仿制图章沿轮廓润饰——柔化图像,凸显轮廓

http://www.howzhi.com/course/retouching/

新建一个透明图层,使用仿制图章不断Alt+鼠标左键选点,设置透明度为21%,大小为修饰区域的1/3左右(比如胳膊宽度的1/3),再沿纹理方向(比如胳膊方向)进行修饰。

所有修饰完成后,对该润饰图层添加噪声,噪声大小应该和

- 更新多个字段的UPDATE语句

crabdave

update

更新多个字段的UPDATE语句

update tableA a

set (a.v1, a.v2, a.v3, a.v4) = --使用括号确定更新的字段范围

- hive实例讲解实现in和not in子句

daizj

hivenot inin

本文转自:http://www.cnblogs.com/ggjucheng/archive/2013/01/03/2842855.html

当前hive不支持 in或not in 中包含查询子句的语法,所以只能通过left join实现。

假设有一个登陆表login(当天登陆记录,只有一个uid),和一个用户注册表regusers(当天注册用户,字段只有一个uid),这两个表都包含

- 一道24点的10+种非人类解法(2,3,10,10)

dsjt

算法

这是人类算24点的方法?!!!

事件缘由:今天晚上突然看到一条24点状态,当时惊为天人,这NM叫人啊?以下是那条状态

朱明西 : 24点,算2 3 10 10,我LX炮狗等面对四张牌痛不欲生,结果跑跑同学扫了一眼说,算出来了,2的10次方减10的3次方。。我草这是人类的算24点啊。。

然后么。。。我就在深夜很得瑟的问室友求室友算

刚出完题,文哥的暴走之旅开始了

5秒后

- 关于YII的菜单插件 CMenu和面包末breadcrumbs路径管理插件的一些使用问题

dcj3sjt126com

yiiframework

在使用 YIi的路径管理工具时,发现了一个问题。 <?php

- 对象与关系之间的矛盾:“阻抗失配”效应[转]

come_for_dream

对象

概述

“阻抗失配”这一词组通常用来描述面向对象应用向传统的关系数据库(RDBMS)存放数据时所遇到的数据表述不一致问题。C++程序员已经被这个问题困扰了好多年,而现在的Java程序员和其它面向对象开发人员也对这个问题深感头痛。

“阻抗失配”产生的原因是因为对象模型与关系模型之间缺乏固有的亲合力。“阻抗失配”所带来的问题包括:类的层次关系必须绑定为关系模式(将对象

- 学习编程那点事

gcq511120594

编程互联网

一年前的夏天,我还在纠结要不要改行,要不要去学php?能学到真本事吗?改行能成功吗?太多的问题,我终于不顾一切,下定决心,辞去了工作,来到传说中的帝都。老师给的乘车方式还算有效,很顺利的就到了学校,赶巧了,正好学校搬到了新校区。先安顿了下来,过了个轻松的周末,第一次到帝都,逛逛吧!

接下来的周一,是我噩梦的开始,学习内容对我这个零基础的人来说,除了勉强完成老师布置的作业外,我已经没有时间和精力去

- Reverse Linked List II

hcx2013

list

Reverse a linked list from position m to n. Do it in-place and in one-pass.

For example:Given 1->2->3->4->5->NULL, m = 2 and n = 4,

return

- Spring4.1新特性——页面自动化测试框架Spring MVC Test HtmlUnit简介

jinnianshilongnian

spring 4.1

目录

Spring4.1新特性——综述

Spring4.1新特性——Spring核心部分及其他

Spring4.1新特性——Spring缓存框架增强

Spring4.1新特性——异步调用和事件机制的异常处理

Spring4.1新特性——数据库集成测试脚本初始化

Spring4.1新特性——Spring MVC增强

Spring4.1新特性——页面自动化测试框架Spring MVC T

- Hadoop集群工具distcp

liyonghui160com

1. 环境描述

两个集群:rock 和 stone

rock无kerberos权限认证,stone有要求认证。

1. 从rock复制到stone,采用hdfs

Hadoop distcp -i hdfs://rock-nn:8020/user/cxz/input hdfs://stone-nn:8020/user/cxz/运行在rock端,即源端问题:报版本

- 一个备份MySQL数据库的简单Shell脚本

pda158

mysql脚本

主脚本(用于备份mysql数据库): 该Shell脚本可以自动备份

数据库。只要复制粘贴本脚本到文本编辑器中,输入数据库用户名、密码以及数据库名即可。我备份数据库使用的是mysqlump 命令。后面会对每行脚本命令进行说明。

1. 分别建立目录“backup”和“oldbackup” #mkdir /backup #mkdir /oldbackup

- 300个涵盖IT各方面的免费资源(中)——设计与编码篇

shoothao

IT资源图标库图片库色彩板字体

A. 免费的设计资源

Freebbble:来自于Dribbble的免费的高质量作品。

Dribbble:Dribbble上“免费”的搜索结果——这是巨大的宝藏。

Graphic Burger:每个像素点都做得很细的绝佳的设计资源。

Pixel Buddha:免费和优质资源的专业社区。

Premium Pixels:为那些有创意的人提供免费的素材。

- thrift总结 - 跨语言服务开发

uule

thrift

官网

官网JAVA例子

thrift入门介绍

IBM-Apache Thrift - 可伸缩的跨语言服务开发框架

Thrift入门及Java实例演示

thrift的使用介绍

RPC

POM:

<dependency>

<groupId>org.apache.thrift</groupId>