SpringSecurity个人学习笔记

SpringSecurity个人学习笔记

-

- **`项目学习地址` [springsecurity-demo](https://gitee.com/guzhuangzhuang/springsecuity-demo/tree/master/)**

- 一、简介

- 二、快速入门

-

- 2.1 准备工作

- 三、登录认证

-

- 3.1登录校验流程

- 3.2原理初探

-

- 3.2.1SpringSecurity完整流程

- 3.2.2SpringSecurity用户认证流程详解

- 3.2.3自定义用户认证流程

-

- (1)重写UserDetailsService的实现类

- (2)重新UserDetails的实现类

- 3.2.3.4 密码加密存储

- 3.2.3.5登录校验

- 3.2.3.6认证过滤器

- 3.2.3.7退出登录

- 四、授权鉴定

-

- 4.1 授权基本流程

- 4.2 授权实现

-

- 4.2.1 限制访问资源所需权限

- 4.2.2 封装权限信息

- 五、SpringSecurity内部异常处理

- 六、自定义权限校验方法

- 七、CSRF

项目学习地址 springsecurity-demo

一、简介

Spring Security 是 Spring 家族中的一个安全管理框架。一般来说中大型的项目都是使用SpringSecurity 来做安全框架。相对于 Shiro,在 SSM 中整合 Spring Security 都是比较麻烦的操作,所以,Spring Security 虽然功能比 Shiro 强大,但是使用反而没有 Shiro 多(Shiro 虽然功能没有Spring Security 多,但是对于大部分项目而言,Shiro 也够用了)。自从有了 Spring Boot 之后,Spring Boot 对于 Spring Security 提供了自动化配置方案,可以使用更少的配置来使用 Spring Security。

SpringSecurity 特点:

⚫ 和 Spring 无缝整合。

⚫ 全面的权限控制。

⚫ 专门为 Web 开发而设计。

◼旧版本不能脱离 Web 环境使用。

◼新版本对整个框架进行了分层抽取,分成核心模块和 Web 模块。单独引入核心模块就可以脱离 Web 环境。

⚫ 重量级。

认证:验证当前访问系统的是不是本系统的用户,并且要确认具体是哪个用户

授权:经过认证后判断当前用户是否有权限进行某个操作

而认证和授权也是SpringSecurity作为安全框架的核心功能。

二、快速入门

2.1 准备工作

我们先要搭建一个简单的SpringBoot工程

-

引入pom文件

<dependency> <groupId>org.springframework.bootgroupId> <artifactId>spring-boot-starterartifactId> dependency> <dependency> <groupId>org.springframework.bootgroupId> <artifactId>spring-boot-starter-webartifactId> dependency> <dependency> <groupId>org.springframework.bootgroupId> <artifactId>spring-boot-starter-testartifactId> <scope>testscope> dependency> <dependency> <groupId>org.springframework.bootgroupId> <artifactId>spring-boot-starter-securityartifactId> dependency> <dependency> <groupId>org.projectlombokgroupId> <artifactId>lombokartifactId> <version>1.18.28version> dependency>启动项目后发现控制台有一个打印:

这个是默认生成的登录表单的密码。用户名默认是:user

当我们想访问项目中的任何一个网页的时候,都会跳转到登录页面,只有登录之后才能访问其他页面

三、登录认证

3.1登录校验流程

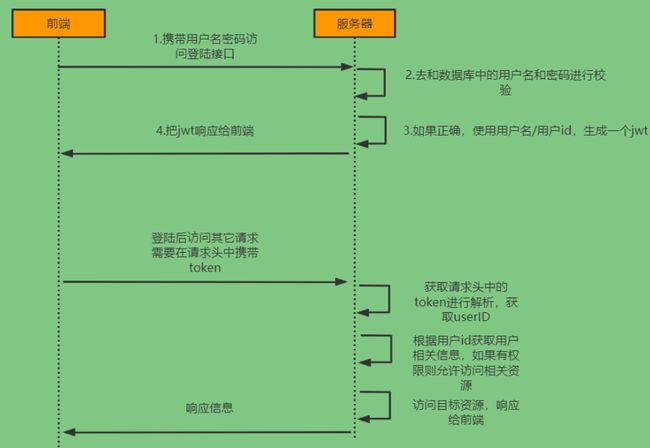

在前后端不分离项目中,常使用session作为验证用户是否登录的媒介,而在前后端分离项目中使用的是jwt作为媒介

3.2原理初探

3.2.1SpringSecurity完整流程

SpringSecurity的原理其实就是一个过滤器链,内部包含了提供各种功能的过滤器。这里我们可以看看入门案例中的过滤器。

如图所示,一个请求想要访问到API就会从左到右经过蓝线框里的过滤器,其中绿色部分是负责认证的过滤器,蓝色部分是负责异常处理,橙色部分则是负责授权。进过一系列拦截最终访问到我们的API。

这里面我们只需要重点关注两个过滤器即可:UsernamePasswordAuthenticationFilter负责登录认证,FilterSecurityInterceptor负责权限授权。

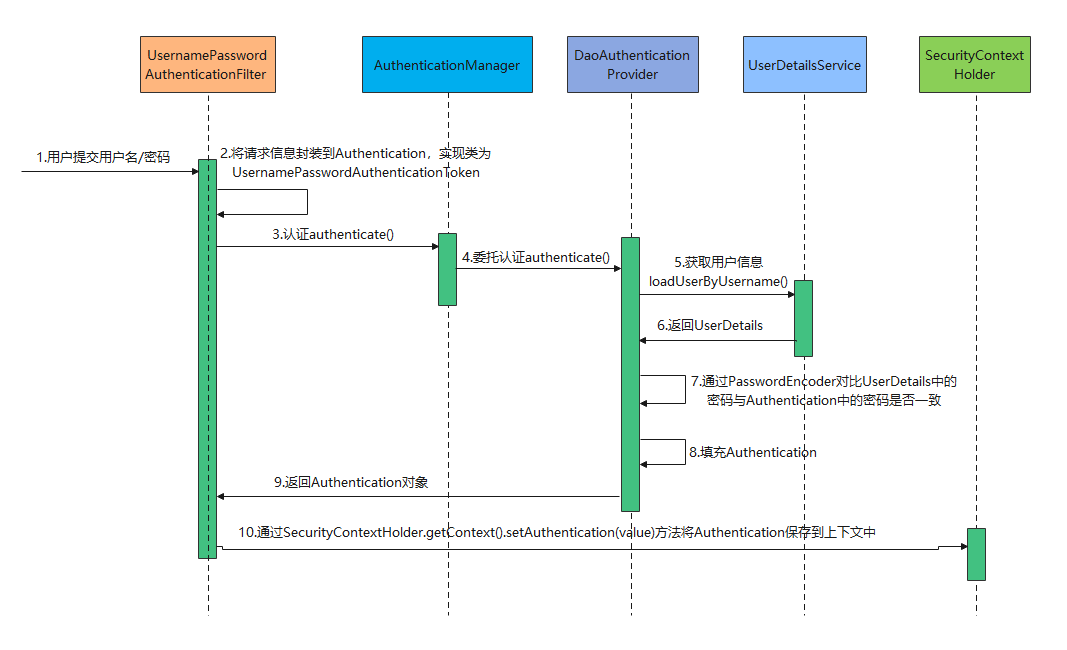

3.2.2SpringSecurity用户认证流程详解

我们系统中会有许多用户,确认当前是哪个用户正在使用我们系统就是登录认证的最终目的。这里我们就提取出了一个核心概念:当前登录用户/当前认证用户。整个系统安全都是围绕当前登录用户展开的,这个不难理解,要是当前登录用户都不能确认了,那A下了一个订单,下到了B的账户上这不就乱套了。这一概念在Spring Security中的体现就是 Authentication,它存储了认证信息,代表当前登录用户。而我们在UserDetailsService的实现类中查询到的UserDetails中封装的是在数据库中查询到的用户对象。

我们在程序中如何获取并使用它呢?我们需要通过 SecurityContext 来获取Authentication,SecurityContext就是我们的上下文对象!这个上下文对象则是交由 SecurityContextHolder 进行管理,你可以在程序任何地方使用它:

Authentication authentication = SecurityContextHolder.getContext().getAuthentication();

SecurityContextHolder原理非常简单,就是使用ThreadLocal来保证一个线程中传递同一个对象!

这里有一个问题:

登录过后,前端每次访问一个接口的时候,我们都要去查询他是哪个用户,并存入SecurityContext中,查询数据库很浪费时间,有什么解决办法呢?

可以引入redis,当用户第一次登录过后,我们将他的数据存入redis中,以userid作为键,这样,以后可以直接通过token获取的userid查询数据,如果redis中没有,我们再向数据库中查。

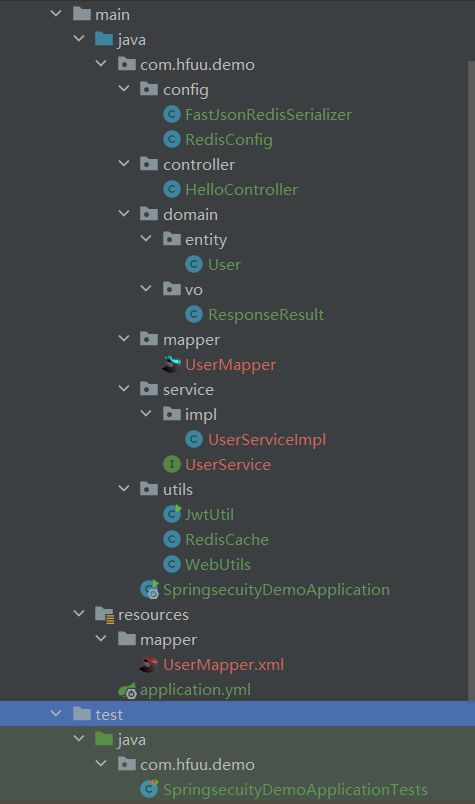

2.3.2 准备工作

①添加依赖

<dependency>

<groupId>org.springframework.bootgroupId>

<artifactId>spring-boot-starter-data-redisartifactId>

dependency>

<dependency>

<groupId>com.alibabagroupId>

<artifactId>fastjsonartifactId>

<version>1.2.33version>

dependency>

<dependency>

<groupId>io.jsonwebtokengroupId>

<artifactId>jjwtartifactId>

<version>0.9.0version>

dependency>

② 添加Redis相关配置

import com.alibaba.fastjson.JSON;

import com.alibaba.fastjson.serializer.SerializerFeature;

import com.fasterxml.jackson.databind.JavaType;

import com.fasterxml.jackson.databind.ObjectMapper;

import com.fasterxml.jackson.databind.type.TypeFactory;

import org.springframework.data.redis.serializer.RedisSerializer;

import org.springframework.data.redis.serializer.SerializationException;

import com.alibaba.fastjson.parser.ParserConfig;

import org.springframework.util.Assert;

import java.nio.charset.Charset;

/**

* Redis使用FastJson序列化

*

* @author sg

*/

public class FastJsonRedisSerializer<T> implements RedisSerializer<T>

{

public static final Charset DEFAULT_CHARSET = Charset.forName("UTF-8");

private Class<T> clazz;

static

{

ParserConfig.getGlobalInstance().setAutoTypeSupport(true);

}

public FastJsonRedisSerializer(Class<T> clazz)

{

super();

this.clazz = clazz;

}

@Override

public byte[] serialize(T t) throws SerializationException

{

if (t == null)

{

return new byte[0];

}

return JSON.toJSONString(t, SerializerFeature.WriteClassName).getBytes(DEFAULT_CHARSET);

}

@Override

public T deserialize(byte[] bytes) throws SerializationException

{

if (bytes == null || bytes.length <= 0)

{

return null;

}

String str = new String(bytes, DEFAULT_CHARSET);

return JSON.parseObject(str, clazz);

}

protected JavaType getJavaType(Class<?> clazz)

{

return TypeFactory.defaultInstance().constructType(clazz);

}

}

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import org.springframework.data.redis.connection.RedisConnectionFactory;

import org.springframework.data.redis.core.RedisTemplate;

import org.springframework.data.redis.serializer.StringRedisSerializer;

@Configuration

public class RedisConfig {

@Bean

@SuppressWarnings(value = { "unchecked", "rawtypes" })

public RedisTemplate<Object, Object> redisTemplate(RedisConnectionFactory connectionFactory)

{

RedisTemplate<Object, Object> template = new RedisTemplate<>();

template.setConnectionFactory(connectionFactory);

FastJsonRedisSerializer serializer = new FastJsonRedisSerializer(Object.class);

// 使用StringRedisSerializer来序列化和反序列化redis的key值

template.setKeySerializer(new StringRedisSerializer());

template.setValueSerializer(serializer);

// Hash的key也采用StringRedisSerializer的序列化方式

template.setHashKeySerializer(new StringRedisSerializer());

template.setHashValueSerializer(serializer);

template.afterPropertiesSet();

return template;

}

}

③ 响应类

import com.fasterxml.jackson.annotation.JsonInclude;

@JsonInclude(JsonInclude.Include.NON_NULL)

public class ResponseResult<T> {

/**

* 状态码

*/

private Integer code;

/**

* 提示信息,如果有错误时,前端可以获取该字段进行提示

*/

private String msg;

/**

* 查询到的结果数据,

*/

private T data;

public ResponseResult(Integer code, String msg) {

this.code = code;

this.msg = msg;

}

public ResponseResult(Integer code, T data) {

this.code = code;

this.data = data;

}

public Integer getCode() {

return code;

}

public void setCode(Integer code) {

this.code = code;

}

public String getMsg() {

return msg;

}

public void setMsg(String msg) {

this.msg = msg;

}

public T getData() {

return data;

}

public void setData(T data) {

this.data = data;

}

public ResponseResult(Integer code, String msg, T data) {

this.code = code;

this.msg = msg;

this.data = data;

}

}

④工具类

import io.jsonwebtoken.Claims;

import io.jsonwebtoken.JwtBuilder;

import io.jsonwebtoken.Jwts;

import io.jsonwebtoken.SignatureAlgorithm;

import javax.crypto.SecretKey;

import javax.crypto.spec.SecretKeySpec;

import java.util.Base64;

import java.util.Date;

import java.util.UUID;

/**

* JWT工具类

*/

public class JwtUtil {

//有效期为

public static final Long JWT_TTL = 60 * 60 *1000L;// 60 * 60 *1000 一个小时

//设置秘钥明文

public static final String JWT_KEY = "sangeng";

public static String getUUID(){

String token = UUID.randomUUID().toString().replaceAll("-", "");

return token;

}

/**

* 生成jtw

* @param subject token中要存放的数据(json格式)

* @return

*/

public static String createJWT(String subject) {

JwtBuilder builder = getJwtBuilder(subject, null, getUUID());// 设置过期时间

return builder.compact();

}

/**

* 生成jtw

* @param subject token中要存放的数据(json格式)

* @param ttlMillis token超时时间

* @return

*/

public static String createJWT(String subject, Long ttlMillis) {

JwtBuilder builder = getJwtBuilder(subject, ttlMillis, getUUID());// 设置过期时间

return builder.compact();

}

private static JwtBuilder getJwtBuilder(String subject, Long ttlMillis, String uuid) {

SignatureAlgorithm signatureAlgorithm = SignatureAlgorithm.HS256;

SecretKey secretKey = generalKey();

long nowMillis = System.currentTimeMillis();

Date now = new Date(nowMillis);

if(ttlMillis==null){

ttlMillis=JwtUtil.JWT_TTL;

}

long expMillis = nowMillis + ttlMillis;

Date expDate = new Date(expMillis);

return Jwts.builder()

.setId(uuid) //唯一的ID

.setSubject(subject) // 主题 可以是JSON数据

.setIssuer("sg") // 签发者

.setIssuedAt(now) // 签发时间

.signWith(signatureAlgorithm, secretKey) //使用HS256对称加密算法签名, 第二个参数为秘钥

.setExpiration(expDate);

}

/**

* 创建token

* @param id

* @param subject

* @param ttlMillis

* @return

*/

public static String createJWT(String id, String subject, Long ttlMillis) {

JwtBuilder builder = getJwtBuilder(subject, ttlMillis, id);// 设置过期时间

return builder.compact();

}

public static void main(String[] args) throws Exception {

String token = "eyJhbGciOiJIUzI1NiJ9.eyJqdGkiOiJjYWM2ZDVhZi1mNjVlLTQ0MDAtYjcxMi0zYWEwOGIyOTIwYjQiLCJzdWIiOiJzZyIsImlzcyI6InNnIiwiaWF0IjoxNjM4MTA2NzEyLCJleHAiOjE2MzgxMTAzMTJ9.JVsSbkP94wuczb4QryQbAke3ysBDIL5ou8fWsbt_ebg";

Claims claims = parseJWT(token);

System.out.println(claims);

}

/**

* 生成加密后的秘钥 secretKey

* @return

*/

public static SecretKey generalKey() {

byte[] encodedKey = Base64.getDecoder().decode(JwtUtil.JWT_KEY);

SecretKey key = new SecretKeySpec(encodedKey, 0, encodedKey.length, "AES");

return key;

}

/**

* 解析

*

* @param jwt

* @return

* @throws Exception

*/

public static Claims parseJWT(String jwt) throws Exception {

SecretKey secretKey = generalKey();

return Jwts.parser()

.setSigningKey(secretKey)

.parseClaimsJws(jwt)

.getBody();

}

}

剩下的表格和mysql自己配置好,有下面的框架就行

3.2.3自定义用户认证流程

(1)重写UserDetailsService的实现类

@Service

@RequiredArgsConstructor

public class UserDetailsServiceImpl implements UserDetailsService {

private final UserMapper userMapper;

@Override

public UserDetails loadUserByUsername(String username) throws UsernameNotFoundException {

User user = userMapper.selectOne(Wrappers.lambdaQuery(User.class)

.eq(User::getUserName, username));

//没有查到用户就抛出异常

if (ObjectUtils.isNull(user)) throw new RuntimeException("用户名或密码错误");

//把数据封装成UserDetails

return new LoginUser(user);

}

}

(2)重新UserDetails的实现类

@Data

@AllArgsConstructor

public class LoginUser implements UserDetails {

private User user;

@Override

public Collection<? extends GrantedAuthority> getAuthorities() {

return null;

}

@Override

public String getPassword() {

return user.getPassword();

}

@Override

public String getUsername() {

return user.getUserName();

}

@Override

public boolean isAccountNonExpired() {

return true;

}

@Override

public boolean isAccountNonLocked() {

return true;

}

@Override

public boolean isCredentialsNonExpired() {

return true;

}

@Override

public boolean isEnabled() {

return true;

}

}

这里我们再重新访问任意一个接口,进入登录页面

输入用户名和密码,但是发现不能成功跳转,我们在数据库中的密码前面加上“{noop}”这几个字符就能成功跳转了

3.2.3.4 密码加密存储

实际项目中我们不会把密码明文存储在数据库中。

默认使用的PasswordEncoder要求数据库中的密码格式为:{id}password 。它会根据id去判断密码的加密方式。但是我们一般不会采用这种方式。所以就需要替换PasswordEncoder。

我们一般使用SpringSecurity为我们提供的BCryptPasswordEncoder。

我们只需要使用把BCryptPasswordEncoder对象注入Spring容器中,SpringSecurity就会使用该PasswordEncoder来进行密码校验。

我们可以定义一个SpringSecurity的配置类,SpringSecurity要求这个配置类要继承WebSecurityConfigurerAdapter。

@Configuration

@RequiredArgsConstructor

public class SecurityConfig{

private final UserDetailsService userDetailsService;

private final JwtAuthenticationFilter jwtAuthenticationFilter;

@Bean

public PasswordEncoder passwordEncoder(){

return new BCryptPasswordEncoder();

}

/**

* 调用loadUserByUsername获得UserDetail信息,在AbstractUserDetailsAuthenticationProvider里执行用户状态检查

*

* @return

*/

@Bean

public AuthenticationProvider authenticationProvider() {

DaoAuthenticationProvider authProvider = new DaoAuthenticationProvider();

// DaoAuthenticationProvider 从自定义的 userDetailsService.loadUserByUsername 方法获取UserDetails

authProvider.setUserDetailsService(userDetailsService);

// 设置密码编辑器

authProvider.setPasswordEncoder(passwordEncoder());

return authProvider;

}

/**

* 登录时需要调用AuthenticationManager.authenticate执行一次校验

*

* @param config

* @return

* @throws Exception

*/

@Bean

public AuthenticationManager authenticationManager(AuthenticationConfiguration config) throws Exception {

return config.getAuthenticationManager();

}

@Bean

public SecurityFilterChain filterChain(HttpSecurity http) throws Exception {

http

// 禁用basic明文验证

.httpBasic().disable()

// 前后端分离架构不需要csrf保护

.csrf().disable()

// 禁用默认登录页

.formLogin().disable()

// 禁用默认登出页

.logout().disable()

// 前后端分离是无状态的,不需要session了,直接禁用。

.sessionManagement(session -> session.sessionCreationPolicy(SessionCreationPolicy.STATELESS))

.authorizeHttpRequests(authorizeHttpRequests -> authorizeHttpRequests

// 允许所有OPTIONS请求

.requestMatchers(HttpMethod.OPTIONS, "/**").permitAll()

// 允许直接访问授权登录接口

.requestMatchers(HttpMethod.POST, "/user/login").anonymous()

// 允许 SpringMVC 的默认错误地址匿名访问

.requestMatchers("/error").permitAll()

// 其他所有接口必须有Authority信息,Authority在登录成功后的UserDetailsImpl对象中默认设置“ROLE_USER”

//.requestMatchers("/**").hasAnyAuthority("ROLE_USER")

// 允许任意请求被已登录用户访问,不检查Authority

.anyRequest().authenticated())

.authenticationProvider(authenticationProvider())

.addFilterBefore(jwtAuthenticationFilter, UsernamePasswordAuthenticationFilter.class);

return http.build();

}

}

这里是springsecurity6以上,推荐基于组件的安全配置

这里我们提前设置好加密后的密码是:$2a 10 10 10ISF8wV0nh2hW/P7AqI/1n.Mwl38ZpDgUCJXzsh32fKOFhmOes2IRG3

3.2.3.5登录校验

首先先写一个登录接口

@RestController

@RequiredArgsConstructor

public class LoginController {

private final LoginService loginService;

@PostMapping("/user/login")

public ResponseResult login(@RequestBody User user){

Map<String, Object> map = loginService.login(user);

return new ResponseResult(200,"登录成功",map);

}

}

在登录接口实现类中,编写登录校验过程:

@Service

@RequiredArgsConstructor

public class LoginServiceImpl implements LoginService {

private final AuthenticationManager authenticationManager;

private final RedisCache redisCache;

@Override

public Map<String, Object> login(User user) {

//UsernamePasswordAuthenticationToken是Authentication的一个子类,其中可以封装需要校验的用户名和密码

UsernamePasswordAuthenticationToken authenticationToken = new UsernamePasswordAuthenticationToken(user.getUserName(), user.getPassword());

//调用AuthenticationManager的方法authenticate(),拿到Authentication对象,其中封装的是我们的登录成功后的用户信息

Authentication authenticate = authenticationManager.authenticate(authenticationToken);

//判断是否登录成功

if (ObjectUtils.isNull(authenticate)){

throw new RuntimeException("登陆失败");

}

//拿到登录的用户信息

LoginUser loginUser = (LoginUser) authenticate.getPrincipal();

String userId = loginUser.getUser().getId().toString();

String jwt = JwtUtil.createJWT(userId);

Map<String, Object> map = Map.of("token", jwt);

//存入缓存

redisCache.setCacheObject("login:"+userId,loginUser);

return map;

}

}

期间出现了一个错误,就是0.9.1版本的jjwt不能适应jdk17,需要引入相关依赖

![]()

<dependency>

<groupId>javax.xml.bindgroupId>

<artifactId>jaxb-apiartifactId>

<version>2.3.1version>

dependency>

3.2.3.6认证过滤器

当用户已经登录过后,我们需要访问其他的接口,这时由于security的配置中对任意接口都进行拦截,判断SecurityContextholder.getContext()中是否有Authentication对象,SecurityContext 存在一个请求线程中及 ThreadLocal ,当请求结束后线程关闭SecurityContext 随之消失及在下次请求中无法获得上次请求的用户信息。所以我们要设计一个过滤器,当用户访问一个接口的时候,先去redis中获取token中的对象的Authentication,将其存入SecurityContextholder中

@Component

@RequiredArgsConstructor

public class JwtAuthenticationFilter extends OncePerRequestFilter {

private final RedisCache redisCache;

@Override

protected void doFilterInternal(HttpServletRequest request, HttpServletResponse response, FilterChain filterChain) throws ServletException, IOException {

String token = request.getHeader("token");

if (StringUtils.hasText(token)){

filterChain.doFilter(request,response);

return;

}

String userId;

try {

Claims claims = JwtUtil.parseJWT(token);

userId = claims.getSubject();

} catch (Exception e) {

throw new RuntimeException("token非法");

}

String redisKey = "login:"+userId;

LoginUser loginUser = redisCache.getCacheObject(redisKey);

if (Objects.nonNull(loginUser)){

//TODO

UsernamePasswordAuthenticationToken usernamePasswordAuthenticationToken = new UsernamePasswordAuthenticationToken(loginUser,null,null);

SecurityContextHolder.getContext().setAuthentication(usernamePasswordAuthenticationToken);

}

filterChain.doFilter(request,response);

}

}

以及在上面的Security配置类中要声明该过滤器位于springsecurity过滤器链的哪个过滤器前面

addFilterBefore(jwtAuthenticationFilter, UsernamePasswordAuthenticationFilter.class);

3.2.3.7退出登录

写一个退出登录的接口就行

@Override

public void logout() {

//删除SecurityContextHolder中的userId

UsernamePasswordAuthenticationToken authentication = (UsernamePasswordAuthenticationToken) SecurityContextHolder.getContext().getAuthentication();

//authentication一定不为空,若为空,在Security过滤器链中会被拦截下来

LoginUser logUser =(LoginUser) authentication.getPrincipal();

String id = logUser.getUser().getId().toString();

//从缓存中删除

redisCache.deleteObject("login:"+id);

}

四、授权鉴定

例如一个学校图书馆的管理系统,如果是普通学生登录就能看到借书还书相关的功能,不可能让他看到并且去使用添加书籍信息,删除书籍信息等功能。但是如果是一个图书馆管理员的账号登录了,应该就能看到并使用添加书籍信息,删除书籍信息等功能。

总结起来就是不同的用户可以使用不同的功能。这就是权限系统要去实现的效果。

我们不能只依赖前端去判断用户的权限来选择显示哪些菜单哪些按钮。因为如果只是这样,如果有人知道了对应功能的接口地址就可以不通过前端,直接去发送请求来实现相关功能操作。

所以我们还需要在后台进行用户权限的判断,判断当前用户是否有相应的权限,必须具有所需权限才能进行相应的操作。

4.1 授权基本流程

在SpringSecurity中,会使用默认的FilterSecurityInterceptor来进行权限校验。在FilterSecurityInterceptor中会从SecurityContextHolder获取其中的Authentication,然后获取其中的权限信息。当前用户是否拥有访问当前资源所需的权限。

所以我们在项目中只需要把当前登录用户的权限信息也存入Authentication。

然后设置我们的资源所需要的权限即可。

4.2 授权实现

4.2.1 限制访问资源所需权限

SpringSecurity为我们提供了基于注解的权限控制方案,这也是我们项目中主要采用的方式。我们可以使用注解去指定访问对应的资源所需的权限。

但是要使用它我们需要先开启相关配置。

@EnableMethodSecurity

然后就可以使用对应的注解。@PreAuthorize

@RestController

public class HelloController {

@RequestMapping("/hello")

@PreAuthorize("hasAuthority('sys:hello:list')")

public String hello(){

return "hello";

}

}

4.2.2 封装权限信息

我们前面在写UserDetailsServiceImpl的时候说过,在查询出用户后还要获取对应的权限信息,封装到UserDetails中返回。

我们先直接把权限信息写死封装到UserDetails中进行测试。

我们之前定义了UserDetails的实现类LoginUser,想要让其能封装权限信息就要对其进行修改。

@Data

@AllArgsConstructor

public class LoginUser implements UserDetails {

private User user;

private List<String> permissions;

@JSONField(serialize = false)

private List<GrantedAuthority> authorities;

@Override

public Collection<? extends GrantedAuthority> getAuthorities() {

if (ObjectUtils.isEmpty(authorities)) {

authorities = new ArrayList<>();

permissions.forEach(permission -> authorities.add(()->permission));

}

return authorities;

}

public LoginUser(User user, List<String> permissions) {

this.user = user;

this.permissions = permissions;

}

@Override

public String getPassword() {

return user.getPassword();

}

@Override

public String getUsername() {

return user.getUserName();

}

/**

* 账户是否未过期,过期无法验证

*/

@Override

public boolean isAccountNonExpired() {

return true;

}

/**

* 指定用户是否解锁,锁定的用户无法进行身份验证

*

* @return

*/

@Override

public boolean isAccountNonLocked() {

return true;

}

/**

* 指示是否已过期的用户的凭据(密码),过期的凭据防止认证

*

* @return

*/

@Override

public boolean isCredentialsNonExpired() {

return true;

}

/**

* 是否可用 ,禁用的用户不能身份验证

*

* @return

*/

@Override

public boolean isEnabled() {

return true;

}

}

在UserDetailsService的实现类中要在loadUserByUsername后面加上权限的封装

@Override

public UserDetails loadUserByUsername(String username) throws UsernameNotFoundException {

User user = userMapper.selectOne(Wrappers.lambdaQuery(User.class)

.eq(User::getUserName, username));

//没有查到用户就抛出异常

if (ObjectUtils.isNull(user)) throw new RuntimeException("用户名或密码错误");

//从数据库查询相关权限

List<String> permissions = userMapper.getPermissions(user.getId());

//把数据封装成UserDetails

return new LoginUser(user,permissions);

}

另外在我们自定义的Token过滤器中,在封装Authentication对象的时候要将权限加上

UsernamePasswordAuthenticationToken usernamePasswordAuthenticationToken = new UsernamePasswordAuthenticationToken(loginUser,null,loginUser.getAuthorities());

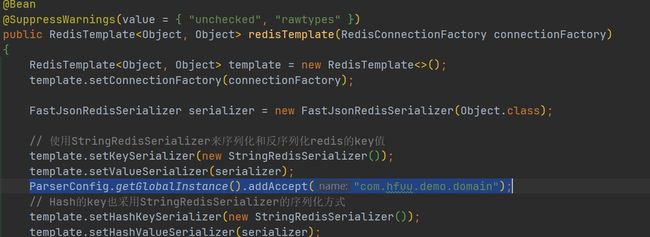

在运行过程中,遇见了fastjson autoType is not support 的问题。

这里通过在RedisConfig类中配置白名单解决:

ParserConfig.getGlobalInstance().addAccept("com.hfuu.demo.domain");

五、SpringSecurity内部异常处理

我们还希望在认证失败或者是授权失败的情况下也能和我们的接口一样返回相同结构的json,这样可以让前端能对响应进行统一的处理。要实现这个功能我们需要知道SpringSecurity的异常处理机制。

在SpringSecurity中,如果我们在认证或者授权的过程中出现了异常会被ExceptionTranslationFilter捕获到。在ExceptionTranslationFilter中会去判断是认证失败还是授权失败出现的异常。

如果是认证过程中出现的异常会被封装成AuthenticationException然后调用AuthenticationEntryPoint 对象的方法去进行异常处理。

如果是授权过程中出现的异常会被封装成AccessDeniedException然后调用AccessDeniedHandler对象的方法去进行异常处理。

所以如果我们需要自定义异常处理,我们只需要自定义AuthenticationEntryPoint和AccessDeniedHandler然后配置给SpringSecurity即可。

-

自定义实现类

@Component public class AccessDeniedHandlerImpl implements AccessDeniedHandler { @Override public void handle(HttpServletRequest request, HttpServletResponse response, AccessDeniedException accessDeniedException) throws IOException, ServletException { ResponseResult result = new ResponseResult(HttpStatus.FORBIDDEN.value(), "权限不足"); String json = JSON.toJSONString(result); WebUtils.renderString(response,json); } }@Component public class AuthenticationEntryPointImpl implements AuthenticationEntryPoint { @Override public void commence(HttpServletRequest request, HttpServletResponse response, AuthenticationException authException) throws IOException, ServletException { ResponseResult result = new ResponseResult(HttpStatus.UNAUTHORIZED.value(), "认证失败请重新登录"); String json = JSON.toJSONString(result); WebUtils.renderString(response,json); } } -

配置给SpringSecurity

在filterChain方法中加上

http.exceptionHandling().authenticationEntryPoint(authenticationEntryPoint).

accessDeniedHandler(accessDeniedHandler);

六、自定义权限校验方法

在hasAuthority所在的类中有很多权限校验方法。

我们也能自己定义权限校验方法。

@Component("securityAuthority")

public class SecurityAuthority {

public boolean hasAuthority(String authority){

Authentication authentication = SecurityContextHolder.getContext().getAuthentication();

LoginUser loginUser =(LoginUser) authentication.getPrincipal();

return loginUser.getPermissions().contains(authority);

}

}

其中@+容器的名字就能拿到对应的容器。

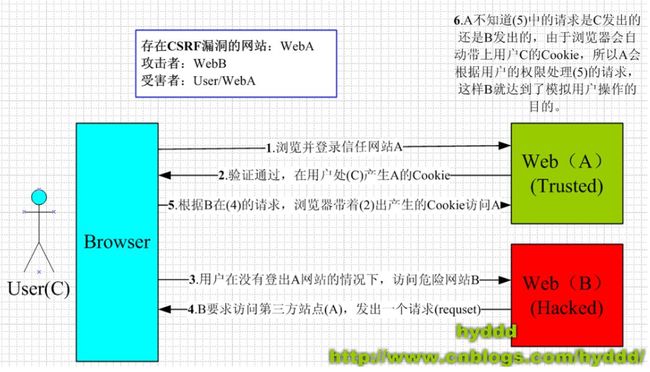

七、CSRF

CSRF(Cross Site Request Forgery,跨站请求伪造)。是一种对网站的恶意利用,通过伪装来自受信任用户的请求来利用受信任的网站。

SpringSecurity去防止CSRF攻击的方式就是通过csrf_token。后端会生成一个csrf_token,前端发起请求的时候需要携带这个csrf_token,后端会有过滤器进行校验,如果没有携带或者是伪造的就不允许访问。

这与前后端分离项目的在请求头中携带token功能相同,所以前后端分离项目不担心CSRF攻击。