Shiro介绍与入门

一、Shiro简介

1.基本功能点

Shiro 可以非常容易的开发出足够好的应用,其不仅可以用在 JavaSE 环境,也可以用在 JavaEE 环境。Shiro 可以帮助我们完成:认证、授权、加密、会话管理、与 Web 集成、缓存等。其基本功能点如下图所示:

![]()

| Authentication | 身份认证 / 登录,验证用户是不是拥有相应的身份; |

| Authorization | 授权,即权限验证,验证某个已认证的用户是否拥有某个权限;即判断用户是否能做事情,常见的如:验证某个用户是否拥有某个角色。或者细粒度的验证某个用户对某个资源是否具有某个权限; |

| Session Manage | 会话管理,即用户登录后就是一次会话,在没有退出之前,它的所有信息都在会话中;会话可以是普通 JavaSE 环境的,也可以是如 Web 环境的; |

| Cryptography | 加密,保护数据的安全性,如密码加密存储到数据库,而不是明文存储; |

| Web Support | Web 支持,可以非常容易的集成到 Web 环境; |

| Caching | 缓存,比如用户登录后,其用户信息、拥有的角色 / 权限不必每次去查,这样可以提高效率; |

| Concurrency | shiro 支持多线程应用的并发验证,即如在一个线程中开启另一个线程,能把权限自动传播过去; |

| Testing | 提供测试支持; |

| Run As | 允许一个用户假装为另一个用户(如果他们允许)的身份进行访问; |

| Remember Me | 记住我,这个是非常常见的功能,即一次登录后,下次再来的话不用登录了。 |

2.Shiro的架构

1.外部

我们从外部来看 Shiro ,即从应用程序角度的来观察如何使用 Shiro 完成工作。如下图:

可以看到:应用代码直接交互的对象是 Subject,也就是说 Shiro 的对外 API核心就是 Subject;其每个 API 的含义:

| Subject | 主体,代表了当前“用户”,这个用户不一定是一个具体的人,与当前应用交互的任何东西都是Subject,如网络爬虫,机器人等;即一个抽象概念;所有Subject 都绑定到SecurityManager,与Subject的所有交互都会委托给SecurityManager;可以把Subject认为是一个门面;SecurityManager才是实际的执行者; |

| SecurityManager | 安全管理器;即所有与安全有关的操作都会与SecurityManager 交互;且它管理着所有Subject;可以看出它是Shiro 的核心,它负责与后边介绍的其他组件进行交互,如果学习过SpringMVC,你可以把它看成DispatcherServlet前端控制器; |

| Realm | 域,Shiro从从Realm获取安全数据(如用户、角色、权限),就是说SecurityManager要验证用户身份,那么它需要从Realm获取相应的用户进行比较以确定用户身份是否合法;也需要从Realm得到用户相应的角色/权限进行验证用户是否能进行操作;可以把Realm看成DataSource,即安全数据源。 |

也就是说对于我们而言,最简单的一个 Shiro 应用:

- 应用代码通过 Subject 来进行认证和授权,而 Subject 又委托给 SecurityManager;

- 我们需要给 Shiro 的 SecurityManager 注入 Realm,从而让 SecurityManager 能得到合法的用户及其权限进行判断。

从以上也可以看出,Shiro 不提供维护用户 / 权限,而是通过 Realm 让开发人员自己注入。

2.内部

接下来我们来从 Shiro 内部来看下 Shiro 的架构,如下图所示:

| subject | 主体,可以是用户也可以是程序,主体要访问系统,系统需要对主体进行认证、授权。 |

| securityManager | 安全管理器,主体进行认证和授权都是通过securityManager进行。securityManager是一个集合,真正做事的不是securityManager而是它里面的东西。 |

| authenticator | 认证器,主体进行认证最终通过authenticator进行的。 |

| authorizer | 授权器,主体进行授权最终通过authorizer进行的。 |

| sessionManage | web应用中一般是用web容器(中间件tomcat)对session进行管理,shiro也提供一套session管理的方式。shiro不仅仅可以用于web管理也可以用于cs管理,所以他不用web容器的session管理。 |

| SessionDao | 通过SessionDao管理session数据,针对个性化的session数据存储需要使用sessionDao(如果用tomcat管理session就不用SessionDao,如果要分布式的统一管理session就要用到SessionDao)。 |

| cache Manager | 缓存管理器,主要对session和授权数据进行缓存(权限管理框架主要就是对认证和授权进行管理,session是在服务器缓存中的),比如将授权数据通过cacheManager进行缓存管理,和ehcache整合对缓存数据进行管理(redis是缓存框架)。 |

| realm | 域,领域,相当于数据源,通过realm存取认证、授权相关数据(原来是通过数据库取的)。注意:authenticator认证器和authorizer授权器调用realm中存储授权和认证的数据和逻辑。 |

| cryptography | 密码管理,比如md5加密,提供了一套加密/解密的组件,方便开发。比如提供常用的散列、加/解密等功能。比如 md5散列算法(md5只有加密没有解密)。 |

二、Shiro入门示例

1.身份验证

身份验证,即在应用中谁能证明他就是他本人。一般提供如他们的身份 ID 一些标识信息来表明他就是他本人,如提供身份证,用户名 / 密码来证明。

在 shiro 中,用户需要提供 principals (身份)和 credentials(证明)给 shiro,从而应用能验证用户身份:

- principals:身份,即主体的标识属性,可以是任何东西,如用户名、邮箱等,唯一即可。一个主体可以有多个 principals,但只有一个 Primary principals,一般是用户名 / 密码 / 手机号。

- credentials:证明 / 凭证,即只有主体知道的安全值,如密码 / 数字证书等。

最常见的 principals 和 credentials 组合就是用户名 / 密码了。接下来先进行一个基本的身份认证。

另外两个相关的概念是之前提到的 Subject 及 Realm,分别是主体及验证主体的数据源。

1.maven依赖配置

org.apache.shiro

shiro-core

${shiro.version}

org.apache.shiro

shiro-web

${shiro.version}

org.slf4j

slf4j-api

${slf4j.version}

org.slf4j

jcl-over-slf4j

${slf4j.version}

runtime

slf4j-api

org.slf4j

org.apache.logging.log4j

log4j-slf4j-impl

${log4j2.version}

slf4j-api

org.slf4j

org.apache.logging.log4j

log4j-api

${log4j2.version}

org.apache.logging.log4j

log4j-core

${log4j2.version}

org.apache.logging.log4j

log4j-web

${log4j2.version}

runtime

com.lmax

disruptor

${log4j2.disruptor.version}

2.创建shiro配置文件shiro-user.ini

[users]

zs=123

ls=123

admin=123此处使用 ini 配置文件,通过 [users] 指定了三个主体:zs/123、ls/123、admin/123。

3.身份认证测试

public static void main(String[] args) {

//1、创建SecurityManagerFactory 读取ini数据源文件

IniSecurityManagerFactory factory=new IniSecurityManagerFactory("classpath:shrio-user.ini");

//2、创建安全管理器SecurityManager

SecurityManager securityManager = factory.getInstance();

//3、将SecurityManager交给SecurityUtil进行管理

SecurityUtils.setSecurityManager(securityManager);

//4、通过SecurityUtil获取登入用户主体subject

Subject subject = SecurityUtils.getSubject();

//5、创建登入令牌token

UsernamePasswordToken token=new UsernamePasswordToken(

"admin", "123"

);

//6、用户认证(shrio的核心功能之一)

try {

//异常

//1.org.apache.shiro.authc.UnknownAccountException:账号错误异常

//2.org.apache.shiro.authc.IncorrectCredentialsException:密码错误异常

//3.org.apache.shiro.authz.UnauthorizedException: 授权错误异常

subject.login(token);

System.out.println("认证成功");

} catch (AuthenticationException e) {

System.out.println("认证失败");

e.printStackTrace();

}

//7、安全退出

subject.logout();

//输出:认证成功

}- 首先通过 new IniSecurityManagerFactory 并指定一个 ini 配置文件来创建一个 SecurityManager 工厂;

- 接着获取 SecurityManager 并绑定到 SecurityUtils,这是一个全局设置,设置一次即可;

- 通过 SecurityUtils 得到 Subject,其会自动绑定到当前线程;如果在 web 环境在请求结束时需要解除绑定;然后获取身份验证的 Token,如用户名 / 密码;

- 调用 subject.login 方法进行登录,其会自动委托给 SecurityManager.login 方法进行登录;

- 如果身份验证失败请捕获 AuthenticationException 或其子类,常见的如: DisabledAccountException(禁用的帐号)、LockedAccountException(锁定的帐号)、UnknownAccountException(错误的帐号)、ExcessiveAttemptsException(登录失败次数过多)、IncorrectCredentialsException (错误的凭证)、ExpiredCredentialsException(过期的凭证)等,具体请查看其继承关系;对于页面的错误消息展示,最好使用如 “用户名 / 密码错误” 而不是 “用户名错误”/“密码错误”,防止一些恶意用户非法扫描帐号库;

- 最后可以调用 subject.logout 退出,其会自动委托给 SecurityManager.logout 方法退出。

从如上代码可总结出身份验证的步骤:

收集用户身份 / 凭证,即如用户名 / 密码;

调用 Subject.login 进行登录,如果失败将得到相应的 AuthenticationException 异常,根据异常提示用户错误信息;否则登录成功;

最后调用 Subject.logout 进行退出操作。

2.角色验证

1.创建shiro配置文件shiro-role.ini

[users]

zs=123,role1

ls=123,role2

admin=123,role1,role22.角色验证测试

public static void main(String[] args) {

//1、创建SecurityManagerFactory 读取ini数据源文件

IniSecurityManagerFactory factory=new IniSecurityManagerFactory("classpath:shrio-role.ini");

//2、创建安全管理器SecurityManager

SecurityManager securityManager = factory.getInstance();

//3、将SecurityManager交给SecurityUtil进行管理

SecurityUtils.setSecurityManager(securityManager);

//4、通过SecurityUtil获取登入用户主体subject

Subject subject = SecurityUtils.getSubject();

//5、创建登入令牌token

UsernamePasswordToken token=new UsernamePasswordToken(

"admin", "123"

);

//6、用户认证(shrio的核心功能之一)

try {

//异常

//1.org.apache.shiro.authc.UnknownAccountException:账号错误异常

//2.org.apache.shiro.authc.IncorrectCredentialsException:密码错误异常

//3.org.apache.shiro.authz.UnauthorizedException: 授权错误异常

subject.login(token);

System.out.println("认证成功");

} catch (AuthenticationException e) {

System.out.println("认证失败");

e.printStackTrace();

}

//8.角色验证

try {

//方式一:hasRole 返回值true/false

if (subject.hasRole("role1")) {

System.out.println("角色验证成功");

} else {

System.out.println("角色验证失败");

}

//方式二:checkRole 只要验证失败就报异常

//subject.checkRole("role1");

//System.out.println("角色验证成功");

//hasRoles: 参数List集合 返回boolean数组 返回顺序与传递顺序一一对应 传普通用户,高级用户,管理员 返回false,false,true

//hasAllRoles: 参数Collection集合 返回true/false 如果有一个角色验证失败就返回false

} catch (Exception e) {

System.out.println("角色验证失败");

e.printStackTrace();

}

//7、安全退出

subject.logout();

//输出:认证成功 角色验证成功

}角色验证有两种方式:

方式一:hasRole 返回值true/false 方式二:checkRole 只要验证失败就报异常

3.权限验证

1.创建shiro配置文件shiro-permission.ini

[users]

zs=123,role1

ls=123,role2

admin=123,role1,role2,role4

[roles]

role1=system:user:add

role2=system:user:add,system:user:select

role3=system:user:add,system:user:select,system:user:update,system:user:delete

role4=system:*:*规则1:“用户名=密码,角色1,角色2”

规则2:“角色=权限1,权限2”

规则3:“资源标识符:操作:对象实例ID” 即对哪个资源的哪个实例可以进行什么操作

注:每个部分可以不填写,默认就是*

user:*:*

tea:*:*

stu:*:*

2.权限验证测试

public static void main(String[] args) {

//1、创建SecurityManagerFactory 读取ini数据源文件

IniSecurityManagerFactory factory=new IniSecurityManagerFactory("classpath:shrio-permission.ini");

//2、创建安全管理器SecurityManager

SecurityManager securityManager = factory.getInstance();

//3、将SecurityManager交给SecurityUtil进行管理

SecurityUtils.setSecurityManager(securityManager);

//4、通过SecurityUtil获取登入用户主体subject

Subject subject = SecurityUtils.getSubject();

//5、创建登入令牌token

UsernamePasswordToken token=new UsernamePasswordToken(

"admin", "123"

);

//6、用户认证(shrio的核心功能之一)

try {

//异常

//1.org.apache.shiro.authc.UnknownAccountException:账号错误异常

//2.org.apache.shiro.authc.IncorrectCredentialsException:密码错误异常

//3.org.apache.shiro.authz.UnauthorizedException: 授权错误异常

subject.login(token);

System.out.println("认证成功");

} catch (AuthenticationException e) {

System.out.println("认证失败");

e.printStackTrace();

}

//8.角色验证

try {

//方式一:hasRole 返回值true/false

if (subject.hasRole("role1")) {

System.out.println("角色验证成功");

} else {

System.out.println("角色验证失败");

}

//方式二:checkRole 只要验证失败就报异常

//subject.checkRole("role1");

//System.out.println("角色验证成功");

//hasRoles: 参数List集合 返回boolean数组 返回顺序与传递顺序一一对应 传普通用户,高级用户,管理员 返回false,false,true

//hasAllRoles: 参数Collection集合 返回true/false 如果有一个角色验证失败就返回false

} catch (Exception e) {

System.out.println("角色验证失败");

e.printStackTrace();

}

//9.权限验证

try {

//isPermitted方式

if (subject.isPermitted("system:user:update")) {

System.out.println("权限验证成功");

} else {

System.out.println("权限验证失败");

}

//checkPermission方式

//subject.checkPermission("system:user:update");

//System.out.println("权限验证成功");

} catch (Exception e) {

System.out.println("权限验证失败");

e.printStackTrace();

}

//7、安全退出

subject.logout();

}权限验证的两种方式:

方式一:isPermitted 方式 返回值true/false 方式二:checkPermission方式 只要验证失败就报异常

三、Shrio与web集成

1.配置shiro-web.ini文件

[main]

#定义身份认证失败后的请求url映射,loginUrl是身份认证过滤器中的一个属性

authc.loginUrl=/login.do

#定义角色认证失败后的请求url映射,unauthorizedUrl是角色认证过滤器中的一个属性

roles.unauthorizedUrl=/unauthorized.jsp

#定义权限认证失败后请求url映射,unauthorizedUrl是角色认证过滤器中的一个属性

perms.unauthorizedUrl=/unauthorized.jsp

[users]

zs=123,role1

ls=123,role2

ww=123,role3

zdm=123,admin

[roles]

role1=user:create

role2=user:create,user:update

role3=user:create,user:update,user:delete,user:view,user:load

admin=user:*2.配置web.xml

Archetype Created Web Application

shiroConfigLocations

classpath:shiro-web.ini

org.apache.shiro.web.env.EnvironmentLoaderListener

ShiroFilter

org.apache.shiro.web.servlet.ShiroFilter

ShiroFilter

/*

loginServlet

com.zking.shrio.servlet.LoginServlet

loginServlet

/login.do

logoutServlet

com.zking.shrio.servlet.LogOutServlet

logoutServlet

/logout.do

login.jsp

3.创建Servlet

登录Servlet

@WebServlet("/login.do")

public class LoginSevlet extends HttpServlet {

@Override

protected void doGet(HttpServletRequest req, HttpServletResponse resp) throws ServletException, IOException {

this.doPost(req, resp);

}

@Override

protected void doPost(HttpServletRequest req, HttpServletResponse resp) throws ServletException, IOException {

//获取前端传入的账号密码

String username = req.getParameter("username");

String password = req.getParameter("password");

//根据账号密码创建登录令牌

UsernamePasswordToken user = new UsernamePasswordToken(username, password);

//获取主题Subject

Subject subject = SecurityUtils.getSubject();

try {

//进行用户身份验证

subject.login(user);

//将账号信息保存到session中

req.getSession().setAttribute("username",username);

//重定向到主页面

resp.sendRedirect(req.getContextPath()+"/main.jsp");

} catch (Exception e) {

req.setAttribute("message","账号或密码错误");

req.getRequestDispatcher("/login.jsp").forward(req,resp);

e.printStackTrace();

}

}

}退出Servlet

@WebServlet("/logout.do")

public class LogoutServlet extends HttpServlet {

@Override

protected void doGet(HttpServletRequest req, HttpServletResponse resp) throws ServletException, IOException {

this.doPost(req, resp);

}

@Override

protected void doPost(HttpServletRequest req, HttpServletResponse resp) throws ServletException, IOException {

//获取主题Subject

Subject subject = SecurityUtils.getSubject();

//安全退出

subject.logout();

//重定向到登录页面

resp.sendRedirect(req.getContextPath()+"/login.jsp");

}

}

4.创建登录页面Login.jsp

<%@ page contentType="text/html;charset=UTF-8" language="java" %>

Title

用户登陆

${message}

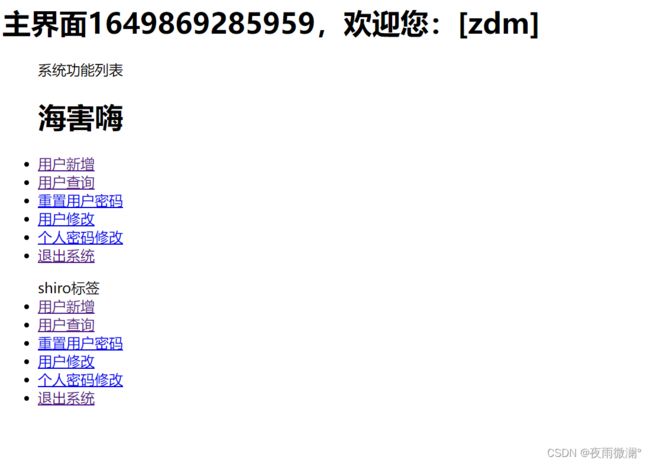

5.主页面

<%@ page contentType="text/html;charset=UTF-8" language="java" %>

<%@taglib prefix="r" uri="http://shiro.apache.org/tags" %>

Title

主界面<%=System.currentTimeMillis()%>,欢迎您:[${sessionScope.username}]

6.权限未通过页面

<%@ page contentType="text/html;charset=UTF-8" language="java" %>

Title

未授权的操作

未授权的操作,请与管理员联系,或切换帐号重新登陆后再试!

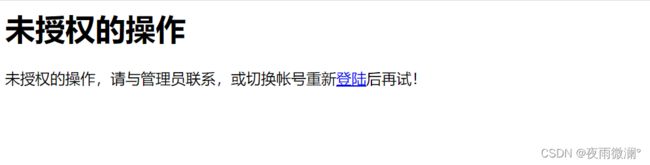

7.测试

1.账号或密码输入错误

2.输入zs/123进入主页面

3.点击没有权限的页面(用户查询)

4.使用zdm/123进入主页面

5.点击zs没有权限的用户查询