- elasticsearch启动时遇到的错误max virtual memory areas vm.max_map_count [65530\] is too low, increase to a...

Hello小五

maxvirtualmemoryareasvm.max_map_count[65530]istoolow,increasetoatleast[262144]elasticsearch启动时遇到的错误问题翻译过来就是:elasticsearch用户拥有的内存权限太小,至少需要262144;在宿主机/etc/sysctl.conf文件最后添加一行vm.max_map_count=262144执行命令s

- elasticsearch vm.max_map_count

small瓜瓜

maxvirtualmemoryareasvm.max_map_count[65530]istoolow,increasetoatleast[262144]elasticsearch启动时遇到的错误问题翻译过来就是:elasticsearch用户拥有的内存权限太小,至少需要262144解决:切换到root用户执行命令:sysctl-wvm.max_map_count=262144查看结果:sysc

- Elasticsearch创建快照与快照恢复

写bug的羊羊

elasticsearchelasticsearch大数据

使用了kibana进行请求发送1.旧es创建快照1.查看elasticsearch.yml配置的仓库路径,没有添加上,重启espath.repo:["E:/develop/elasticsearch-7.9.3/backups"]2.注册仓库,如仓库名backup1PUT/_snapshot/backup1{"type":"fs","settings":{"location":"backup1"}

- 常见的未授权访问如:Redis,MongoDb,Memcached,Jenkins,Jupyter NoteBook,Elasticsearch,Kibana等二十四个靶场复现

终焉暴龙王

安全网络web安全

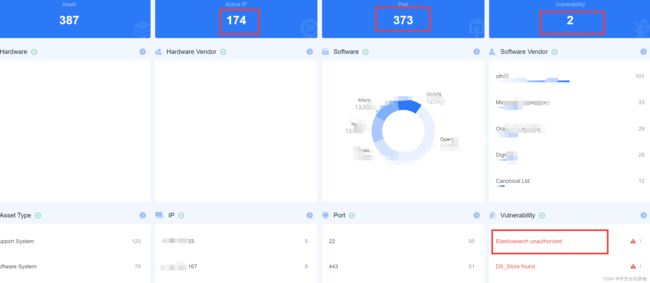

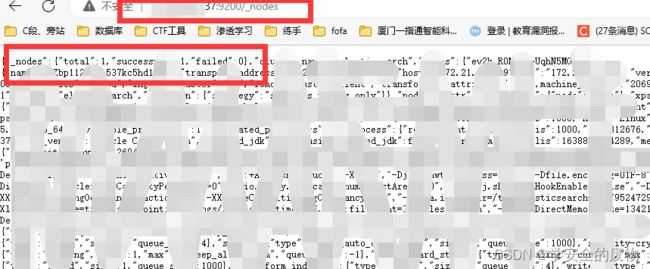

前言这这篇文章中我会记录24种常见的未授权访问漏洞的靶场复现,如果有错误,欢迎大家指正。在本文中,漏洞复现的靶场完全是靠自己搭建的vulhub-master以及一系列的靶场以及fofa搜索,如果之前没有用过vulhub-master靶场,请先搭建好vulhub-master靶场并且安装docker和docker-compose。另外,其中一些涉及到敏感信息的漏洞复现我就不截图了,大家切记要树立好法

- Go-Elasticsearch v9 从入门到进阶 REST API 与 Typed API 双剑合璧

Hello.Reader

golang检索搜索引擎golangelasticsearchjenkins

1、环境要求与安装项目说明Go版本1.21及以上(推荐使用近期版本1.23+)安装命令bash\ngogetgithub.com/elastic/go-elasticsearch/v9@latest\n版本对齐客户端主版本需与集群主版本一致(例如v9对ES9.x)2、快速连接Elasticsearch2.1低级API(本地9200端口)es,err:=elasticsearch.NewDefaul

- Go-Elasticsearch v9 安装与版本兼容性

Hello.Reader

搜索引擎检索golanggolangelasticsearchjenkins

1、安装方式速查场景命令/代码片段说明最快体验bash\n#建议直接拉取最新版\ngogetgithub.com/elastic/go-elasticsearch/v9@latest\n在现有项目中立刻添加依赖显式锁定版本go\nrequiregithub.com/elastic/go-elasticsearch/v9v9.0.0\n在go.mod中写死具体版本,便于团队一致性源码克隆bash\n

- Elasticsearch-索引原理

ouyang+

最近在参与一个基于Elasticsearch作为底层数据框架提供大数据量(亿级)的实时统计查询的方案设计工作,花了些时间学习Elasticsearch的基础理论知识,整理了一下,希望能对Elasticsearch感兴趣/想了解的同学有所帮助。同时也希望有发现内容不正确或者有疑问的地方,望指明,一起探讨,学习,进步。介绍Elasticsearch是一个分布式可扩展的实时搜索和分析引擎,一个建立在全文

- Elasticsearch - 倒排索引原理和简易实现

葵续浅笑

Elasticsearchelasticsearch

倒排索引的功能设计倒排索引(InvertedIndex)是一种高效的数据结构,常用于全文搜索和信息检索系统。它的核心思想是将文档中每个关键字(term)与包含该关键字的文档列表进行映射。以下是实现倒排索引功能的设计步骤和代码示例:功能需求文档存储:存储一组文档,文档可以是字符串(文本内容)。索引构建:从文档中提取关键词,构建倒排索引。关键词查询:根据用户输入的关键词,快速返回包含该关键词的文档ID

- 【ELasticsearch】搭建有负载均衡 ELB 的 ES 集群

大数据与AI实验室

#Elastic#负载均衡elasticsearch搜索引擎大数据负载均衡ELB公有云集群

搭建有负载均衡ELB的ES集群1.为什么要这样设计(封装ELB)?2.如果没有这层负载均衡呢?3.外来的请求会打到集群哪一个节点上?4.优先是专属协调节点吗?5.ELB需要对接所有节点吗,还是协调节点就可以了?在公有云上为Elasticsearch集群封装一层ELB(ElasticLoadBalancer)或类似的负载均衡器,核心目的是解耦、简化客户端访问、提高可用性、增强可维护性。1.为什么要这

- 【Elasticsearch】跨集群检索(Cross-Cluster Search)

《Elasticsearch集群》系列,共包含以下文章:1️⃣冷热集群架构2️⃣合适的锅炒合适的菜:性能与成本平衡原理公式解析3️⃣ILM(IndexLifecycleManagement)策略详解4️⃣Elasticsearch跨机房部署5️⃣快照与恢复功能详解6️⃣Elasticsearch快照恢复API参数详解7️⃣安全地删除快照仓库、快照8️⃣快照生命周期管理SLM(理论篇)9️⃣快照生命

- 【Elasticsearch】Elasticsearch 跨机房部署

大数据与AI实验室

#Elasticelasticsearch大数据搜索引擎全文检索集群集群架构部署

《Elasticsearch集群》系列,共包含以下文章:1️⃣冷热集群架构2️⃣合适的锅炒合适的菜:性能与成本平衡原理公式解析3️⃣ILM(IndexLifecycleManagement)策略详解4️⃣Elasticsearch跨机房部署5️⃣快照与恢复功能详解6️⃣Elasticsearch快照恢复API参数详解7️⃣安全地删除快照仓库、快照8️⃣快照生命周期管理SLM(理论篇)9️⃣快照生命

- 【Elasticsearch】Elasticsearch 快照恢复 API 参数详解

大数据与AI实验室

#Elasticelasticsearch大数据搜索引擎全文检索快照快照恢复kibana

《Elasticsearch集群》系列,共包含以下文章:1️⃣冷热集群架构2️⃣合适的锅炒合适的菜:性能与成本平衡原理公式解析3️⃣ILM(IndexLifecycleManagement)策略详解4️⃣Elasticsearch跨机房部署5️⃣快照与恢复功能详解6️⃣Elasticsearch快照恢复API参数详解7️⃣安全地删除快照仓库、快照8️⃣快照生命周期管理SLM(理论篇)9️⃣快照生命

- 大数据编程基础

芝麻开门-新的起点

大数据大数据

3.1Java基础(重点)内容讲解Java是大数据领域最重要的编程语言之一。Hadoop、HBase、Elasticsearch等众多核心框架都是用Java开发的。因此,扎实的Java基础对于深入理解这些框架的底层原理和进行二次开发至关重要。为什么Java在大数据领域如此重要?生态系统:Hadoop生态系统原生就是Java构建的,使用Java进行开发可以无缝集成。跨平台性:Java的“一次编译,到

- 狂神说Linux笔记

是你牛天成

项目部署linux

B站视频狂神说LinuxJava开发之路:JavaSE,MySQL,前端(html,css,js),javaweb,SSM框架,SpringBootvue,SpringCloud,(mybatis-plusgit)LinuxLinux操作系统:Window、Mac消息队列(Kafka,RabbitMQ,RockeetMQ)缓存(Redis)搜索引擎(ElasticSearch)集群分布式(需要购买

- 分布式高可用ELK平台搭建及使用保姆级教程指南 (附安装包网盘免费下载)

Mr.L-OAM

linux系统运维分布式elk

1ELK简介1.1ELK是什么ELK是一套开源免费且功能强大的日志分析管理系统,由Elasticsearch、Logstash、Kibana三部分组成,是三个软件产品的首字母缩写,简称ELK。这三款软件都是开源软件,通常是配合使用,且归于Elastic.co公司名下,所以被简称为ELK。ELK可以将系统日志、网站日志、应用系统日志等各种日志进行收集、过滤、清洗,然后进行集中存放并可用于检索、分析。

- ELK学习(一) ElasticStack技术栈简介

左边有只汪

ElasticSearchELK

ELK是由三个技术组成的分别是ElasticSearch核心存储和检索引擎Logstash高吞吐量数据处理引擎Kibana数据可视化主要业务是做日志分析ElasticStack不光是由这几种技术还有新的成员Beats,它可以采集一切数据Beats下还分为以下几个模块FileBeat日志文件PacketBeat网络流量MetricBeat服务指标(CPU,内存情况)WinlogBeatwin日志采集

- AWS OpenSearch 搜索排序常见用法

爱埋珊瑚海~~

中间件云原生aws云计算

背景介绍AWSOpenSearch是AWS的一个检索分析服务,是基于开源的Elasticsearch7.x分支fork出来的独立的一个代码仓库,做了独立的维护,加入了一些自己的优化,本文在这里主要介绍是常见的基础用法引入相关依赖org.opensearch.clientopensearch-java2.17.0查询返回指定属性字段按照前端要求的返回字段(“productId”,“title”,“r

- ELK Stack技术栈

猫先生OVO

elkjenkins运维

ES集群安装部署#>>>创建用于启动ES的用户$useraddes$idesuid=1000(elasticsearch)gid=1000(elasticsearch)组=1000(elasticsearch)#>>>创建ES数据目录和日志目录存放目录$mkdir-p/opt/{data,logs}$install-d/opt/{data,logs}/es-oes-ges#>>>解压es安装包到指

- mac m1使用docker 安装es kibana ik分词器

Maosmallming

dockerelasticsearchmacos

0.安装docker可参考以下文章http://t.csdnimg.cn/fMXu61.拉取elasticsearch镜像资源,本人下载的是8.6.2版本dockerpullelasticsearch:8.6.22.在本机中提前创建好yml文件elasticsearch.ymlhttp:host:0.0.0.0xpack.security.enabled:falsexpack.security.e

- docker安装ES、kibana和IK分词器

拉取镜像dockerpullelasticsearch:7.4.2dockerpullkibana:7.4.2创建存储数据的目录mkdir-p/home/lab1018/docker_volume/elasticsearch/configmkdir-p/home/lab1018/docker_volume/elasticsearch/datamkdir-p/home/lab1018/docker_

- Mac 使用Docker安装Elasticsearch、Kibana 、ik分词器、head

风中带血

macosdockerelasticsearch

安装ElasticSearch通过docker安装esdockerpullelasticsearch:7.8.1在本地创建elasticsearch.yml文件mkdir/Users/ky/Documents/learn/es/elasticsearch.yml编辑yml文件内容http:host:0.0.0.0xpack.security.enabled:falsexpack.security.

- docker安装 Elasticsearch、Kibana、IK 分词器

kong@react

dockerelasticsearchjenkins

Elasticsearch1.拉去镜像dockerpullelasticsearch:8.12.2dockerpullkibana:8.12.22.创建挂载目录mkdir/root/elasticsearch3.不挂载启动dockerrun-d\--restart=always\--namefusion_elasticsearch\--networkfusion_network\-p9200:92

- Elasticsearch 索引的批量操作深度剖析

北漂老男人

Elasticsearchelasticsearch大数据搜索引擎全文检索

Elasticsearch索引的批量操作深度剖析一、前言在大数据和实时检索的场景下,Elasticsearch作为分布式搜索引擎,批量操作(如批量查询、批量增删改)是提升吞吐量、降低资源消耗的核心手段。本文将围绕批量操作主流程,结合源码、伪代码、流程图、实际场景和优化技巧,系统性剖析其实现原理与高级用法,助你深入理解和高效使用Elasticsearch。二、主流程环节与设计思想1.基于_mget的

- 【ELasticsearch】节点角色分离最佳实践

大数据与AI实验室

#Elasticelasticsearch大数据搜索引擎全文检索集群节点角色集群架构

集群部署实践1.集群架构设计2.节点角色配置详解2.1热层节点(Hot)2.2温层节点(Warm)2.3冷层节点(Cold)2.4冷冻层节点(Frozen)3.分层存储流动逻辑4.关键配置说明5.硬件选型对比表6.为什么需要data_content角色?7.架构优势总结本文介绍一个基于严格分层架构的Elasticsearch生产集群设计方案,满足热、温、冷、冷冻四层存储需求,并结合硬件选型与角色配

- 什么是 ELK/Grafana

元圆源

elkgrafanajenkins

ELKDataFlowinELKStack:Logstash(Collect&Transform)→Elasticsearch(Store&Search)→Kibana(Visualize)ElasticsearchExploreElasticsearchQueryDSLWhatisElasticsearch?Elastic(formerlyElasticsearch)isasuiteofopen

- docker 下重新配置elasticSearch 虚拟机内存大小导致启动失败原因分析

@Wallace

Javajavaelasticsearchdockeres

在docker下重新配置elasticSearch虚拟机内存,启动elasticSearch失败。查找原因使用以下命令其中id为自己的容器iddockerlogsid找到主要原因如下"stacktrace":["org.elasticsearch.bootstrap.StartupException:java.lang.IllegalStateException:Couldnotloadplugi

- Elasticsearch 分析器(内置分析器,自定义分析器,IK分析器)

Elasticsearch分析器(内置分析器,自定义分析器,IK分析器)内置分析器使用分析器自定义分析器中文分析器(IK分析器)安装使用添加词典内置分析器官网:https://www.elastic.co/guide/en/elasticsearch/reference/7.10/analysis-analyzers.htmlES内置了一些分析器。默认情况下,一个索引的字段类型为text是,该字段

- elasticsearch-ik分词器

菁菁兰花月

elasticsearch搜索引擎大数据

这里用的分词器版本是elasticsearch-analysis-ik-7.16.1.zip,和elasticsearch是相同的版本,这样不容易出错。每个节点的elasticsearch中都要安装elasticsearch-analysis-ik。安装过程1.linux安装zip解压器yum-yinstallunzip2.在原来的elasticsearch安装目录中的plugins目录下创建一个

- Elasticsearch安装、Ik分词器安装、head管理界面安装(Windows && Linux)

JasonHome

ElasticSearchElassticsearchesikhead分词器

Elasticsearch安装与使用(Windows&&Linux)官方下载地址:https://www.elastic.co/cn/downloads/elasticsearchhead插件安装(es可视化界面)github地址:https://github.com/mobz/elasticsearch-headIk分词器安装github地址:https://github.com/medcl/e

- 【亲测免费】 Elasticsearch-analysis-ik中文分词插件

徐忱澜

Elasticsearch-analysis-ik中文分词插件【下载地址】Elasticsearch-analysis-ik中文分词插件elasticsearch-analysis-ik是一款专为Elasticsearch设计的中文分词插件,版本7.17.6。它能够高效处理中文文本,提供精准的分词功能,极大提升搜索体验。安装简单,只需下载、解压并放置到Elasticsearch的plugins目录

- Js函数返回值

_wy_

jsreturn

一、返回控制与函数结果,语法为:return 表达式;作用: 结束函数执行,返回调用函数,而且把表达式的值作为函数的结果 二、返回控制语法为:return;作用: 结束函数执行,返回调用函数,而且把undefined作为函数的结果 在大多数情况下,为事件处理函数返回false,可以防止默认的事件行为.例如,默认情况下点击一个<a>元素,页面会跳转到该元素href属性

- MySQL 的 char 与 varchar

bylijinnan

mysql

今天发现,create table 时,MySQL 4.1有时会把 char 自动转换成 varchar

测试举例:

CREATE TABLE `varcharLessThan4` (

`lastName` varchar(3)

) ;

mysql> desc varcharLessThan4;

+----------+---------+------+-

- Quartz——TriggerListener和JobListener

eksliang

TriggerListenerJobListenerquartz

转载请出自出处:http://eksliang.iteye.com/blog/2208624 一.概述

listener是一个监听器对象,用于监听scheduler中发生的事件,然后执行相应的操作;你可能已经猜到了,TriggerListeners接受与trigger相关的事件,JobListeners接受与jobs相关的事件。

二.JobListener监听器

j

- oracle层次查询

18289753290

oracle;层次查询;树查询

.oracle层次查询(connect by)

oracle的emp表中包含了一列mgr指出谁是雇员的经理,由于经理也是雇员,所以经理的信息也存储在emp表中。这样emp表就是一个自引用表,表中的mgr列是一个自引用列,它指向emp表中的empno列,mgr表示一个员工的管理者,

select empno,mgr,ename,sal from e

- 通过反射把map中的属性赋值到实体类bean对象中

酷的飞上天空

javaee泛型类型转换

使用过struts2后感觉最方便的就是这个框架能自动把表单的参数赋值到action里面的对象中

但现在主要使用Spring框架的MVC,虽然也有@ModelAttribute可以使用但是明显感觉不方便。

好吧,那就自己再造一个轮子吧。

原理都知道,就是利用反射进行字段的赋值,下面贴代码

主要类如下:

import java.lang.reflect.Field;

imp

- SAP HANA数据存储:传统硬盘的瓶颈问题

蓝儿唯美

HANA

SAPHANA平台有各种各样的应用场景,这也意味着客户的实施方法有许多种选择,关键是如何挑选最适合他们需求的实施方案。

在 《Implementing SAP HANA》这本书中,介绍了SAP平台在现实场景中的运作原理,并给出了实施建议和成功案例供参考。本系列文章节选自《Implementing SAP HANA》,介绍了行存储和列存储的各自特点,以及SAP HANA的数据存储方式如何提升空间压

- Java Socket 多线程实现文件传输

随便小屋

javasocket

高级操作系统作业,让用Socket实现文件传输,有些代码也是在网上找的,写的不好,如果大家能用就用上。

客户端类:

package edu.logic.client;

import java.io.BufferedInputStream;

import java.io.Buffered

- java初学者路径

aijuans

java

学习Java有没有什么捷径?要想学好Java,首先要知道Java的大致分类。自从Sun推出Java以来,就力图使之无所不包,所以Java发展到现在,按应用来分主要分为三大块:J2SE,J2ME和J2EE,这也就是Sun ONE(Open Net Environment)体系。J2SE就是Java2的标准版,主要用于桌面应用软件的编程;J2ME主要应用于嵌入是系统开发,如手机和PDA的编程;J2EE

- APP推广

aoyouzi

APP推广

一,免费篇

1,APP推荐类网站自主推荐

最美应用、酷安网、DEMO8、木蚂蚁发现频道等,如果产品独特新颖,还能获取最美应用的评测推荐。PS:推荐简单。只要产品有趣好玩,用户会自主分享传播。例如足迹APP在最美应用推荐一次,几天用户暴增将服务器击垮。

2,各大应用商店首发合作

老实盯着排期,多给应用市场官方负责人献殷勤。

3,论坛贴吧推广

百度知道,百度贴吧,猫扑论坛,天涯社区,豆瓣(

- JSP转发与重定向

百合不是茶

jspservletJava Webjsp转发

在servlet和jsp中我们经常需要请求,这时就需要用到转发和重定向;

转发包括;forward和include

例子;forwrad转发; 将请求装法给reg.html页面

关键代码;

req.getRequestDispatcher("reg.html

- web.xml之jsp-config

bijian1013

javaweb.xmlservletjsp-config

1.作用:主要用于设定JSP页面的相关配置。

2.常见定义:

<jsp-config>

<taglib>

<taglib-uri>URI(定义TLD文件的URI,JSP页面的tablib命令可以经由此URI获取到TLD文件)</tablib-uri>

<taglib-location>

TLD文件所在的位置

- JSF2.2 ViewScoped Using CDI

sunjing

CDIJSF 2.2ViewScoped

JSF 2.0 introduced annotation @ViewScoped; A bean annotated with this scope maintained its state as long as the user stays on the same view(reloads or navigation - no intervening views). One problem w

- 【分布式数据一致性二】Zookeeper数据读写一致性

bit1129

zookeeper

很多文档说Zookeeper是强一致性保证,事实不然。关于一致性模型请参考http://bit1129.iteye.com/blog/2155336

Zookeeper的数据同步协议

Zookeeper采用称为Quorum Based Protocol的数据同步协议。假如Zookeeper集群有N台Zookeeper服务器(N通常取奇数,3台能够满足数据可靠性同时

- Java开发笔记

白糖_

java开发

1、Map<key,value>的remove方法只能识别相同类型的key值

Map<Integer,String> map = new HashMap<Integer,String>();

map.put(1,"a");

map.put(2,"b");

map.put(3,"c"

- 图片黑色阴影

bozch

图片

.event{ padding:0; width:460px; min-width: 460px; border:0px solid #e4e4e4; height: 350px; min-heig

- 编程之美-饮料供货-动态规划

bylijinnan

动态规划

import java.util.Arrays;

import java.util.Random;

public class BeverageSupply {

/**

* 编程之美 饮料供货

* 设Opt(V’,i)表示从i到n-1种饮料中,总容量为V’的方案中,满意度之和的最大值。

* 那么递归式就应该是:Opt(V’,i)=max{ k * Hi+Op

- ajax大参数(大数据)提交性能分析

chenbowen00

WebAjax框架浏览器prototype

近期在项目中发现如下一个问题

项目中有个提交现场事件的功能,该功能主要是在web客户端保存现场数据(主要有截屏,终端日志等信息)然后提交到服务器上方便我们分析定位问题。客户在使用该功能的过程中反应点击提交后反应很慢,大概要等10到20秒的时间浏览器才能操作,期间页面不响应事件。

根据客户描述分析了下的代码流程,很简单,主要通过OCX控件截屏,在将前端的日志等文件使用OCX控件打包,在将之转换为

- [宇宙与天文]在太空采矿,在太空建造

comsci

我们在太空进行工业活动...但是不太可能把太空工业产品又运回到地面上进行加工,而一般是在哪里开采,就在哪里加工,太空的微重力环境,可能会使我们的工业产品的制造尺度非常巨大....

地球上制造的最大工业机器是超级油轮和航空母舰,再大些就会遇到困难了,但是在空间船坞中,制造的最大工业机器,可能就没

- ORACLE中CONSTRAINT的四对属性

daizj

oracleCONSTRAINT

ORACLE中CONSTRAINT的四对属性

summary:在data migrate时,某些表的约束总是困扰着我们,让我们的migratet举步维艰,如何利用约束本身的属性来处理这些问题呢?本文详细介绍了约束的四对属性: Deferrable/not deferrable, Deferred/immediate, enalbe/disable, validate/novalidate,以及如

- Gradle入门教程

dengkane

gradle

一、寻找gradle的历程

一开始的时候,我们只有一个工程,所有要用到的jar包都放到工程目录下面,时间长了,工程越来越大,使用到的jar包也越来越多,难以理解jar之间的依赖关系。再后来我们把旧的工程拆分到不同的工程里,靠ide来管理工程之间的依赖关系,各工程下的jar包依赖是杂乱的。一段时间后,我们发现用ide来管理项程很不方便,比如不方便脱离ide自动构建,于是我们写自己的ant脚本。再后

- C语言简单循环示例

dcj3sjt126com

c

# include <stdio.h>

int main(void)

{

int i;

int count = 0;

int sum = 0;

float avg;

for (i=1; i<=100; i++)

{

if (i%2==0)

{

count++;

sum += i;

}

}

avg

- presentModalViewController 的动画效果

dcj3sjt126com

controller

系统自带(四种效果):

presentModalViewController模态的动画效果设置:

[cpp]

view plain

copy

UIViewController *detailViewController = [[UIViewController al

- java 二分查找

shuizhaosi888

二分查找java二分查找

需求:在排好顺序的一串数字中,找到数字T

一般解法:从左到右扫描数据,其运行花费线性时间O(N)。然而这个算法并没有用到该表已经排序的事实。

/**

*

* @param array

* 顺序数组

* @param t

* 要查找对象

* @return

*/

public stati

- Spring Security(07)——缓存UserDetails

234390216

ehcache缓存Spring Security

Spring Security提供了一个实现了可以缓存UserDetails的UserDetailsService实现类,CachingUserDetailsService。该类的构造接收一个用于真正加载UserDetails的UserDetailsService实现类。当需要加载UserDetails时,其首先会从缓存中获取,如果缓存中没

- Dozer 深层次复制

jayluns

VOmavenpo

最近在做项目上遇到了一些小问题,因为架构在做设计的时候web前段展示用到了vo层,而在后台进行与数据库层操作的时候用到的是Po层。这样在业务层返回vo到控制层,每一次都需要从po-->转化到vo层,用到BeanUtils.copyProperties(source, target)只能复制简单的属性,因为实体类都配置了hibernate那些关联关系,所以它满足不了现在的需求,但后发现还有个很

- CSS规范整理(摘自懒人图库)

a409435341

htmlUIcss浏览器

刚没事闲着在网上瞎逛,找了一篇CSS规范整理,粗略看了一下后还蛮有一定的道理,并自问是否有这样的规范,这也是初入前端开发的人一个很好的规范吧。

一、文件规范

1、文件均归档至约定的目录中。

具体要求通过豆瓣的CSS规范进行讲解:

所有的CSS分为两大类:通用类和业务类。通用的CSS文件,放在如下目录中:

基本样式库 /css/core

- C++动态链接库创建与使用

你不认识的休道人

C++dll

一、创建动态链接库

1.新建工程test中选择”MFC [dll]”dll类型选择第二项"Regular DLL With MFC shared linked",完成

2.在test.h中添加

extern “C” 返回类型 _declspec(dllexport)函数名(参数列表);

3.在test.cpp中最后写

extern “C” 返回类型 _decls

- Android代码混淆之ProGuard

rensanning

ProGuard

Android应用的Java代码,通过反编译apk文件(dex2jar、apktool)很容易得到源代码,所以在release版本的apk中一定要混淆一下一些关键的Java源码。

ProGuard是一个开源的Java代码混淆器(obfuscation)。ADT r8开始它被默认集成到了Android SDK中。

官网:

http://proguard.sourceforge.net/

- 程序员在编程中遇到的奇葩弱智问题

tomcat_oracle

jquery编程ide

现在收集一下:

排名不分先后,按照发言顺序来的。

1、Jquery插件一个通用函数一直报错,尤其是很明显是存在的函数,很有可能就是你没有引入jquery。。。或者版本不对

2、调试半天没变化:不在同一个文件中调试。这个很可怕,我们很多时候会备份好几个项目,改完发现改错了。有个群友说的好: 在汤匙

- 解决maven-dependency-plugin (goals "copy-dependencies","unpack") is not supported

xp9802

dependency

解决办法:在plugins之前添加如下pluginManagement,二者前后顺序如下:

[html]

view plain

copy

<build>

<pluginManagement