04741计算机网络原理2018年版-第八章 网络安全基础 知识要点

一、网络安全概述

标记:

1、网络安全基本概念

网络安全基本特征:相对性、时效性、相关性、不确定性、复杂性以及重要性。

网络安全是指网络系统的硬件、软件及其系统中的数据受到保护,不因偶然的或者恶意的原因而遭受破坏、更改、泄露,系统连续可靠正常地运行,网络服务不中断。

2、典型网络安全威胁

- 从报文传输方面,主要包括窃听、插入、假冒、劫持等安全威胁。

- 比较常见的网络攻击还包括拒绝服务DoS以及分布式拒绝服务DDoS等。

- Internet中有一类安全威胁叫作映射。Nmap就是国外广为使用的端口扫描工具。

- 还有一类安全威胁叫分组“嗅探”。

- IP欺骗也属于网络安全威胁的一种。

3、网络安全基本属性

- 机密性。只有发送方与预定接收方能够理解报文内容

- 消息完整性。发送方与接收方希望确保消息未被篡改,发生篡改一定会被检测到

- 可访问与可用性。网络实体可被授权实体访问并按需求使用的特性

- 身份认证。发送方与接收方希望确认彼此的真实身份

二、数据加密

密码学包括密码编码学和密码分析学

密码编码学是指将密码变化的客观规律应用于编制密码来保守通信密码。

密码分析学指研究密码变化客观规律中的固有缺陷,并应用于破译密码以获取通信情报。

根据密码体制的特点以及出现的先后分类:传统密码算法、对称秘钥算法、公开密钥算法

标记:

1、传统加密方法

分为替换密码和换位密码

- 替换密码是将明文字母表M中的每个字母用密文字母表C中的相应字母来代替,常见的加密模型有移位密码、乘数密码、仿射密码等。凯撒密码是移位密码的典型应用。

- 换位密码,又称置换密码,根据一定的规则重新排列明文,以便打破明文的结构特性。改变明文结构,不改变明文的内容。可分为列置换密码和周期置换密码。

2、典型对称秘钥密码算法

DES,AES,IDEA

- DES加密算法

典型的分组密码,使用56位的秘钥,明文为64位分组序列,共进行16轮的加密,每轮加密都会进行复杂的替换和置换操作,并且每轮加密都会使用由56位秘钥导出的48位子秘钥,最终输出与明文等长的64位密文。 - 三重DES

使用两个秘钥,执行三次DES算法。加密过程是加密-解密-加密,解密过程是解密-加密-解密。 - AES加密算法

高级加密标准,加密过程涉及4种操作:字节替代、行移位、列混淆、轮密钥加。解密过程为对应的逆操作。特点如下:- 分组长度和密钥长度可变

- 循环次数允许在一定范围内根据安全要求进行修正

- 汇聚了安全、效率、易用、灵活等优点

- 抗线性攻击和抗差分攻击的能力大大增强

- 如果1s暴力破解DES,需要149万亿年破解AES

- IDEA加密算法

是一个分组长度为64位的分组密码算法,密钥长度为128位。广泛应用于安全电子邮件PGP中。

3、典型非对称秘钥密码算法

领会:

1、非对称秘钥密码加密/解密过程

公钥加密,私钥解密

2、非对称秘钥密码基本特性

如果对报文m利用私钥加密,则可以利用其公钥进行解密。也就是说下面公式成立

K B − ( K B + ( m ) ) = m = K B + ( K B − ( m ) ) K_{B}^{-}(K_{B}^{+}(m))=m=K_{B}^{+}(K_{B}^{-}(m)) KB−(KB+(m))=m=KB+(KB−(m))

应用:

1、凯撒密码

问:如果对明文“bob.i love you.Alice”,利用k=3的凯撒密码加密,得到的密文是什么?

解:对于k=3的凯撒密码,字母对应关系为

| 明文 | a | b | c | … | u | v | w | x | y | z |

|---|---|---|---|---|---|---|---|---|---|---|

| 密文 | d | e | f | … | x | y | z | a | b | c |

加密后得到的密文为“ere.l oryh brx.Dolfh”

2、简单列置换密码

问:采用秘钥k=nice的列置换密码,对明文“bob i love you”进行加密,加密的密文是什么?

解:秘钥长度4位,排列为

| n | i | c | e |

|---|---|---|---|

| 4 | 3 | 1 | 2 |

| b | o | b | i |

| l | o | v | e |

| y | o | u | x |

其中“x”为填充字母

输出顺序

nice

4312

密文为:bvu iex ooo bly

三、消息完整性与数字签名

标记:

1、数据完整性基本概念

报文/消息完整性,也称为报文/消息认证(或报文鉴别)

2、数据完整性的作用

- 证明报文确实来自声称的发送方

- 验证报文在传输过程中没有被篡改

- 预防报文的时间、顺序被篡改

- 预防报文持有期被篡改

- 预防抵赖(如发送方否认以发送的消息或接收方否认已接收的消息)

领会:

1、数据完整性检测方法

为了实现消息完整性检测,需要用到密码散列函数H(m),表示对报文m进行散列化。

2、报文认证

报文认证是使消息的接收者能够检验收到的消息是否真实的认证方法。

报文认证的目的:

- 消息源的认证:验证消息的来源是真实的

- 消息的认证:验证消息在传送过程中未被篡改

3、报文摘要

对报文m应用散列函数H,得到一个固定长度的散列码,称为报文摘要,记为H(m)。

报文摘要可以作为报文m的数字指纹。

4、MD5与SHA散列函数

- MD5:对报文散列后得到128位的散列值

- SHA-1:可产生一个160位的散列值。是典型的用于创建数字签名的单向散列算法

5、数字签名方法

主要利用报文认证码MAC和数字签名来验证消息完整性。

两者都需要使用散列函数,并且都能够验证报文的源以及报文自身的完整性,但MAC不依赖加密,而数字签名依赖公钥基础设施。

比较有效的数字签名是对报文摘要进行数字签名。

四、身份认证

标记:

1、身份认证基本概念

身份认证又称身份鉴别,是一个实体经过计算机网络向另一个实体证明其身份的过程。

身份认证可以通过彼此共享的对称秘钥进行认证,也可以利用公钥进行身份认证。

领会:

1、基于共享对称秘钥的身份认证

2、基于公开秘钥的身份认证方法

3、一次性随机数的作用

可以预防重放攻击。

五、秘钥分发中心与证书认证机构

秘钥分发中心和证书认证机构可以解决对称秘钥的分发和公钥证书的认证。对于身份认证,可以避免中间人攻击。

标记:

1、KDC的作用

秘钥分发中心解决对称秘钥的安全可靠分发

2、CA的作用

将公钥与特定实体绑定通常是由认证中心完成的。

- CA可以证实一个实体的真实身份

- 一旦CA验证了某个实体的身份,CA会生成一个把其身份和实体的公钥绑定起来的证书,其中包含该实体的公钥及其全局的唯一的身份识别信息,并由CA对证书进行数字签名。

六、防火墙与入侵检测系统

标记:

1、防火墙的基本概念

防火墙是能够隔离组织内部网络与公共互联网,允许某些分组通过,而阻止其他分组进入或离开内部网络的软件、硬件或者软件硬件结合起来的一种措施。

2、防火墙的分类

三类:无状态分组过滤器、有状态分组过滤器、应用网关

3、入侵检测系统基本概念

入侵检测系统IDS是当观察到潜在的恶意流量时,能够产生警告的设备或系统。

领会:

1、防火墙基本工作原理

基本前提是需要保证从外部到内部和从内部到外部的所有流量都经过防火墙,并且仅被授权的流量允许通过,防火墙能够限制对授权流量的访问。

七、网络安全协议

标记:

1、各层主要安全协议

应用层安全电子邮件PGP

传输层安全套接字SSL

最典型的网络层安全协议就是使用最广泛和最具有代表性的IP安全协议,IPSec

2、PGP提供的安全服务

Pretty Good Privac,

PGP能够提供邮件加密、报文完整性等安全服务,满足电子邮件对网络安全的需求。

3、SSL提供的安全服务

SSL可以提供机密性、完整性、身份认证等安全服务。

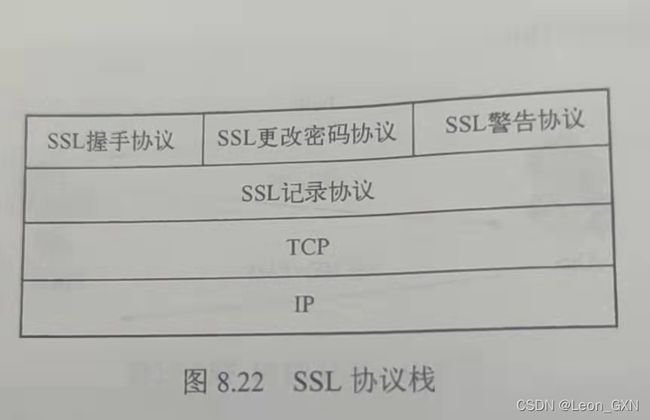

4、SSL协议栈

5、IPSec的核心协议

AH协议和ESP协议是IPSec的核心

AH:认证头协议,Authentication Header

ESP:封装安全载荷协议Encapsulation Security Protocol

6、AH协议提供的安全服务

7、ESP协议提供的安全服务

8、IPSec的两种传输模式

传输模式、隧道模式

两种不同协议和两种模式结合起来共有4种组合:

- 传输模式AH

- 隧道模式AH

- 传输模式ESP

- 隧道模式ESP

领会:

1、PGP基本原理与过程

PGP标准对邮件内容进行数字签名,保证信件内容不被篡改。同时会使用公钥和对称秘钥加密,保证邮件内容机密且不可否认。

2、SSL的握手过程

- 客户发送其支持的算法列表,以及客户一次随机数nonce,服务器从算法列表中选择算法,并发给客户自己的选择、公钥证书和服务器端一次随机数nonce

- 客户验证证书,提取服务器公钥,生成预主密钥,并利用服务器的公钥加密预主密钥,发送给服务器,实现秘钥的分发

- 客户与服务器基于预主密钥和一次随机数,分别独立计算加密秘钥和MAC秘钥,包括前其他4个秘钥

- 客户发送一个针对所有握手消息的MAC,并将此MAC发送给服务器

- 服务器发送一个针对所有握手消息的MAC,并将此MAC发送给客户