- 【网络安全】Metasploit 生成的 Shellcode 的导入函数解析以及执行流程分析(1)

IT老涵

程序员安全网络网络安全信息安全计算机网络

2021年4月,研究人员深入分析了CobaltStrike渗透测试技术,以及它的一些签名规避技术是如何在检测技术下失效的。在本文中,我们将深入讨论Metasploit,这是一个可以与CobaltStrike互操作的常用框架。在本文中,我们将讨论以下主题:shellcode的导入解析——Metasploitshellcode如何定位来自其他DLL的函数,以及我们如何预先计算这些值来解析来自其他有效载

- 探索隐蔽与安全:laZzzy —— 隐藏的Shellcode加载器

施刚爽

探索隐蔽与安全:laZzzy——隐藏的Shellcode加载器laZzzylaZzzyisashellcodeloader,developedusingdifferentopen-sourcelibraries,thatdemonstratesdifferentexecutiontechniques.项目地址:https://gitcode.com/gh_mirrors/la/laZzzy在网络安

- 黑客入门 | 用ROP和shellcode攻击SolarWinds Serv-U SSH漏洞

廖致君

安全网络攻击模型

(备注:黑客Hacker并不等同于信息安全罪犯。)最近花了些时间学习bufferoverflow安全漏洞,做了大名鼎鼎的CSAPP课程里的attacklab,学到了return-orientedprogramming(ROP)这种让我大开眼界的进攻方式。于是想要趁热打铁,来详细研究一下现实世界中的黑客进攻案例。本篇文章挑选的是2021年SolarWindsServ-UFTP软件中的漏洞,记录编号C

- C2远控篇&Golang&Rust&冷门语言&Loader加载器&对抗优势&减少熵值特征

#C2远控-ShellCode-认知&环境1.创建工程时关闭SDL检查2.属性->C/C++->代码生成->运行库->多线程(/MT)如果是debug则设置成MTD3.属性->C/C++->代码生成->禁用安全检查GS4.关闭生成清单属性->链接器->清单文件->生成清单选择否#C2远控-ShellCode-分析&提取ShellCode的本质其实就是一段可以自主运行的代码。它没有任何文件结构,它不

- pwn速查手册(长期更新)

文章目录前言一、一般程序结构二、checksecRELROStackNXPIEFortifyDebuginfoStrippedSymbolsSHSTKIBT三、系统调用1、系统调用名与系统调用号查询2、系统调用参数查询3、系统调用参数顺序4、常用系统调用四、ShellCode快速生成前言有很多琐碎的东西,常用又难记,停用一段时间又容易忘,放在哪一篇文章里都不好查,所以专门开一篇用于记录和查阅。随学

- 【免杀】C2免杀技术(十四)Inline Hook

仇辉攻防

AVEvasionvisualstudio网络安全web安全c++visualstudio安全威胁分析安全架构

关于InlineHook相关概念和环境准备详见上篇文章【免杀】C2免杀技术(十三)InlineHook概念篇-CSDN博客,本文主要演示该技术的免杀效果InlineHook免杀效果演示这里还拿之前文章里的xor加密(DF查杀)代码来做,原始代码详见【免杀】C2免杀技术(四)shellcode分离加载_免杀shellcode加载器-CSDN博客1、改造成InlineHook,使用MinHook框架,

- shellcode静态免杀思路

北岭敲键盘的荒漠猫

#免杀对抗免杀

shellcode免杀基础技能概括免杀需要有一定的编程能力,主要学习的是思路,然后用这些思路进行一些变种组合进行杀软对抗。直接从网上copy代码,可能copy的代码存在指纹特征而导致免杀失败。所以本文主要整理的是免杀思路,具体实现需要根据思路编写代码。加密混淆抗静态查杀免杀原理:我们生成的payload是一串汇编码杀软会根据这个shellcode的一些特征,来判断这个是否为木马文件,那么我们可以用

- VS 编写 x64 内联汇编

擒贼先擒王

汇编

From:https://www.cnblogs.com/talenth/p/9135626.htmlVS中使用X64汇编:https://blog.csdn.net/kingswb/article/details/64108715编写涉及系统特性的一些底层程序,特别是ShellCode,不可避免地要采用直接编写汇编代码的方式。在目标平台为x86模式时,可以直接使用内联汇编,这个很多人都比较熟悉了

- dll2shellcode32

在学02

网络安全

importsys#c语言demo"""#include#include//此结构体指针为加载shellcode时输入返回其字段数据typedefstruct_CODEINFO{void*p_img;//加载后的镜像地址intp_size;//镜像大小void*p_func;//指定的函数的地址}CODEINFO;charcode[1024*1024];CODEINFOinfo;intmain()

- kali制作安卓免杀木马——kali工具绑捆

网络安全渗透丫

web安全安全网络学习

Shellter是一款动态shellcode注入工具,我们可以将shellcode注入到其它程序上,从而来躲避杀毒软件的查杀。俗称为免杀官网:https://www.shellterproject.com/目前最新版本是7.2,主程序是.exe文件所以在windows下可以直接使用,在linux上运行的话就需要安装wine环境来运行。我使用的KaliLinux版本是kali-linux-2020.

- msfvenom生成木马

Aheyor

网络安全测试工具

MSFVenom(MetasploitFrameworkVenom)是一个用于生成payloads和shellcodes的工具,它是Metasploit框架的一部分。生成木马是一种常见的渗透测试技术,但必须强调,这种行为必须在合法和道德的范围内进行,例如在授权的渗透测试或安全培训中。以下是一个基本的步骤,用于使用MSFVenom生成木马:确保你已经安装了MetasploitFramework。打开

- .NET 通过回调函数执行 Shellcode启动进程

dot.Net安全矩阵

.NET内网实战攻防单片机stm32嵌入式硬件.net权限维持安全

在红队活动往往需要考虑如何在实际环境中绕过防御机制,启动木马进程。今天,我们将深入探讨一种较少被提及但非常有趣的技术——利用EnumPwrSchemes函数回调来执行shellcode。0x01EnumPwrSchemes函数EnumPwrSchemes是Windows操作系统中的一个API函数,位于C:\Windows\System32\powrprof.dll库中,用于枚举系统中的电源配置,可

- 2025年渗透测试面试题总结- 深某服-漏洞研究员实习(题目+回答)

独行soc

2025年渗透测试面试指南网络面试护网2015年红蓝攻防

网络安全领域各种资源,学习文档,以及工具分享、前沿信息分享、POC、EXP分享。不定期分享各种好玩的项目及好用的工具,欢迎关注。目录深信服-漏洞研究员实习1.在XX实习时做了什么2.渗透测试的思路简单描述3.护网中承担什么角色4.红队一些攻击思路5.拿下系统如何横向6.Log4j漏洞(CVE-2021-44228)研究7.内存码(ShellcodeLoader)了解8.冰蝎、哥斯拉工具分析9.攻击

- lummerstealer分析

程序猿大神

技术分享数据库

autorun上看到一个3月15日新捕获的lummerstealer,简要分析一下该样本有混淆,大致逻辑是将bss段的shellcode解密后,注入到MSBuild.exe中,所以着重分析一下shellcode,shellcode也被混淆了,功能大致分为3块1.窃取应用数据信息首先会连接C2,接收数据为加解密因子,内存中解出一份json数据12345678910111213141516171819

- 网络安全行业名词_失陷主机(1)

2401_84264662

程序员web安全网络安全

Payload中文称有效攻击载荷,是指漏洞利用(exploit)后,真正在目标系统执行的代码或指令,通常攻击载荷是附加于漏洞攻击模块之上,随漏洞攻击一起分发。在MetasploitFramework模块中有一个Payload模块,该模块下有Single、Stager、Stages三种类型Payload,分别适用于不同场景。ShellcodeShellcode可以是Payload的一种,也可以是利用

- 静态免杀技术分析:原理、方法与实战应用

Factor安全

Beacon免杀隐匿的艺术web安全安全性测试安全威胁分析安全网络安全

静态免杀技术分析:原理、方法与实战应用关注我,后面将免费更新免杀和漏洞原理文章作者:Factor静态免杀技术分析:原理、方法与实战应用一、静态免杀的检测原理回顾安全软件静态扫描依赖的关键特征典型被标记的静态特征有哪些?二、Shellcode加密与编码策略详解常见加密/编码方法一览:加密组合实战模板:三、Loader的静态免杀策略Loader常见免杀技术细分1.动态API解析2.系统调用替代(Sys

- 对卡巴斯基发现的一个将shellcode写入evenlog的植入物的复现

「已注销」

安全c语言

原文章:https://securelist.com/a-new-secret-stash-for-fileless-malware/106393/EventShellcodeDropper核心功能:下载shellcode和wer.dll,并将shellcode写入eventlog#include#include#include#import"C:\\Windows\\System32\\winh

- 利用API内存地址参数执行shellcode

PwnGuo

windowsc++

对恶意文档(maldocs)进行大量分析,在目前使用的流行变种中,利用本机Windows函数调用来将执行跳转到的shellcode,收集存在在类似的利用方式。示例通过使用EnumResourceTypesA来说明如何通过相关函数执行shellcode。EnumResourceTypesA(__in_optHMODULEhModule,__inENUMRESTYPEPROCAlpEnumFunc,_

- 每日一个小病毒(C++)EnumChildWindows+shellcode

三雷科技

深入C++编程入门c++开发语言

这里写目录标题1.`EnumChildWindows`的基本用法2.如何利用`EnumChildWindows`执行Shellcode?关键点:完整Shellcode执行示例3.为什么`EnumChildWindows`能执行Shellcode?4.防御方法5.总结EnumChildWindows是WindowsAPI中的一个函数,通常用于枚举所有子窗口。但攻击者可以利用它的回调机制来执行Shel

- 安全研发----64位和32位程序在Visual Studio中使用汇编方法总结

信安成长日记

Windows终端安全安全研发visualstudioidevisualstudio

目录一.32位程序使用方法二.64位程序使用方法一.32位程序使用方法直接可以在代码中直接嵌入 __asm { leaeax,shellcode; jmpeax; } 二.64位程序使用方法64位中不像32位程序一样能够在程序中书写代码段,要嵌入到文件中新建一个.asm文件.codefun1procmovrax,120addrax,34subrax,130r

- 鸿蒙OpenHarmony【Seccomp策略使能开发】子系统init启动引导组件

伤感的猪大肠

记录harmonyos华为鸿蒙鸿蒙系统ui组件

概述功能简介Seccomp(Securecomputingmode)是Linuxkernel支持的一种安全机制。在Linux系统中,大量的系统调用可以不受限制地向用户态程序开放,但用户态程序并不需要所有的系统调用,此时不安全的代码如果滥用系统调用会对系统造成威胁。例如,一个进程中存在安全漏洞,攻击者可以运行一段Shellcode去触发正常执行中不会触发的系统调用,从而导致提权或者私密信息被窃取。针

- 5.PE——使用代码在任意节空白区添加shellcode

蓝屏达人

PE文件结构windows

继上一篇手动添加shellcode,这篇以代码来实现,要思路的话还请去上一篇看,这篇为纯代码main代码:#pragmaonce#include"FileUtil.h"#include"ImageUtil.h"intmain(){unsignedintsize;char*buf=ReadFile("D:\\project\\cpp\\test.exe",&size);//检查是否读取成功if(bu

- Pwntools 的详细介绍、安装指南、配置说明

程序员的世界你不懂

效率工具提升百度新浪微博

Pwntools:Python开源安全工具箱一、Pwntools简介Pwntools是一个由Securityresearcher开发的高效Python工具库,专为密码学研究、漏洞利用、协议分析和逆向工程设计。它集成了数百个底层工具的功能,提供统一的PythonAPI接口,广泛用于CTF竞赛、渗透测试和安全开发。其核心优势包括:模块化设计:支持密码学、网络协议、shellcode生成等全栈操作跨平台

- Windows X64 弹计算器shellcode

在学02

汇编

[72,129,236,0,1,0,0,101,72,139,4,37,96,0,0,0,72,139,64,24,72,139,64,48,72,139,112,16,72,139,88,64,72,139,0,129,123,12,51,0,50,0,117,236,72,139,206,72,199,194,50,116,145,12,232,192,0,0,0,76,139,240,72,

- ret2libc 题型详解

bae-唯一

PWN网络安全ret2libc

1.攻击背景与原理当程序启用NX(No-eXecute)保护时,栈、堆等内存区域不可执行,传统的shellcode注入失效。此时,攻击者可通过覆盖返回地址,跳转到程序本身或动态库(如libc)中的已有函数(如system、execve),实现攻击。核心思路:通过栈溢出覆盖返回地址,使其跳转到libc中的函数(如system)并传递参数(如/bin/sh)。2.PLT和GOT的作用PLT(Proce

- C++调用python

Rachel-Zhang

PythonC/C++shellpythoncommandMakefileC++

本文以实例code讲解C++调用python的方法。本文在util.h中实现三个函数:1.init_log:用googlelog(glog)初始化log2.exe_command:由C++执行shellcode3.exe_py:C++调用python文件Code:Python:defpr(args):forarginargs:printargC++:include/util.h:/********

- hackcon ctf 2018 | pwn wp

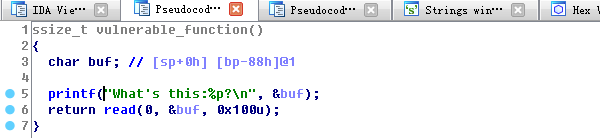

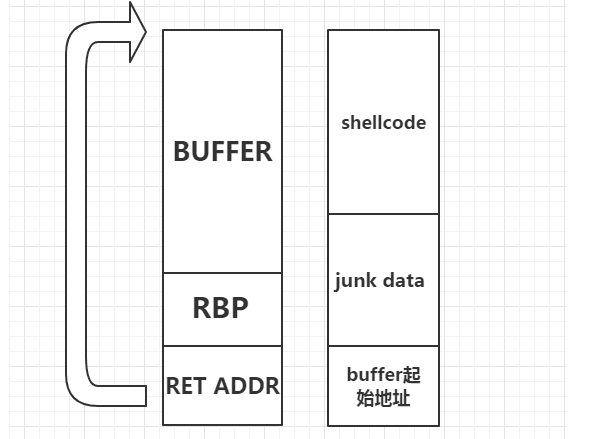

fantasy_learner

BOF漏洞点:栈溢出利用过程栈溢出跳转callMeMaybe函数获得flagexpSheSellsSeaShells90流程分析:给出了输入的栈地址有一个栈溢出点没有nx利用过程:根据以上三点,得出可以使用ret2shellcode使用shellcraft生成shellcode利用栈溢出,输入并跳转到shellcodeexpSimpleYetElegent150这道题目做了最久,卡在了能否根据_d

- 打印出ntdll.dll中所有函数名字和地址

codesailor

网络安全实验

0x01打印出ntdll.dll中所有函数名字和地址0x02在任何进程中都可以找到ntdll.dll和kernel32.dll这个动态链接库的基地址,另外每一个动态链接库基地址实际上都存放在一个双向链表的节点上,只要找到这个双向链表,就可以找到所需要的动态链接库基地址,然后就可以调用乱七八糟的函数,将shellcode放在一个精妙的地方。0x03代码如下://GetKernel32FuncAddr

- 第1天:基础入门-操作系统&名词&文件下载&反弹Shell&防火墙绕过-小迪安全学习

慘綠青年627

网络安全

名词概念前后端,POC/EXP,Payload/Shellcode,后门/Webshell,木马/病毒,反弹,回显,跳板,黑白盒测试,暴力破解,社会工程学,撞库,ATT&CK等https://www.cnblogs.com/sunny11/p/13583083.html基础案例1:操作系统-用途&命令&权限&用户&防火墙个人计算机&服务器用机Windows&Linux常见命令https://blo

- pwn学习笔记(2)ret_2_text_or_shellcode

晓幂

学习笔记

pwn学习笔记(2)1.三种常见的寄存器:ax寄存器:通用寄存器,可用于存放多种数据bp寄存器:存放的是栈帧的栈底地址sp寄存器:存放的是栈顶的地址2.栈帧与栈工作的简介:栈帧是存储函数的一些信息的地方,栈帧存储有函数的局部变量,传递给子函数的实际参数,父函数的地址以及上一个栈帧栈底的地址,大致情况如下:在函数调用的过程中,首先会讲bp寄存器的值进行压栈,以方便在恢复的时候恢复栈底寄存器的值,再之

- 矩阵求逆(JAVA)利用伴随矩阵

qiuwanchi

利用伴随矩阵求逆矩阵

package gaodai.matrix;

import gaodai.determinant.DeterminantCalculation;

import java.util.ArrayList;

import java.util.List;

import java.util.Scanner;

/**

* 矩阵求逆(利用伴随矩阵)

* @author 邱万迟

- 单例(Singleton)模式

aoyouzi

单例模式Singleton

3.1 概述 如果要保证系统里一个类最多只能存在一个实例时,我们就需要单例模式。这种情况在我们应用中经常碰到,例如缓存池,数据库连接池,线程池,一些应用服务实例等。在多线程环境中,为了保证实例的唯一性其实并不简单,这章将和读者一起探讨如何实现单例模式。 3.2

- [开源与自主研发]就算可以轻易获得外部技术支持,自己也必须研发

comsci

开源

现在国内有大量的信息技术产品,都是通过盗版,免费下载,开源,附送等方式从国外的开发者那里获得的。。。。。。

虽然这种情况带来了国内信息产业的短暂繁荣,也促进了电子商务和互联网产业的快速发展,但是实际上,我们应该清醒的看到,这些产业的核心力量是被国外的

- 页面有两个frame,怎样点击一个的链接改变另一个的内容

Array_06

UIXHTML

<a src="地址" targets="这里写你要操作的Frame的名字" />搜索

然后你点击连接以后你的新页面就会显示在你设置的Frame名字的框那里

targerts="",就是你要填写目标的显示页面位置

=====================

例如:

<frame src=&

- Struts2实现单个/多个文件上传和下载

oloz

文件上传struts

struts2单文件上传:

步骤01:jsp页面

<!--在进行文件上传时,表单提交方式一定要是post的方式,因为文件上传时二进制文件可能会很大,还有就是enctype属性,这个属性一定要写成multipart/form-data,不然就会以二进制文本上传到服务器端-->

<form action="fileUplo

- 推荐10个在线logo设计网站

362217990

logo

在线设计Logo网站。

1、http://flickr.nosv.org(这个太简单)

2、http://www.logomaker.com/?source=1.5770.1

3、http://www.simwebsol.com/ImageTool

4、http://www.logogenerator.com/logo.php?nal=1&tpl_catlist[]=2

5、ht

- jsp上传文件

香水浓

jspfileupload

1. jsp上传

Notice:

1. form表单 method 属性必须设置为 POST 方法 ,不能使用 GET 方法

2. form表单 enctype 属性需要设置为 multipart/form-data

3. form表单 action 属性需要设置为提交到后台处理文件上传的jsp文件地址或者servlet地址。例如 uploadFile.jsp 程序文件用来处理上传的文

- 我的架构经验系列文章 - 前端架构

agevs

JavaScriptWeb框架UIjQuer

框架层面:近几年前端发展很快,前端之所以叫前端因为前端是已经可以独立成为一种职业了,js也不再是十年前的玩具了,以前富客户端RIA的应用可能会用flash/flex或是silverlight,现在可以使用js来完成大部分的功能,因此js作为一门前端的支撑语言也不仅仅是进行的简单的编码,越来越多框架性的东西出现了。越来越多的开发模式转变为后端只是吐json的数据源,而前端做所有UI的事情。MVCMV

- android ksoap2 中把XML(DataSet) 当做参数传递

aijuans

android

我的android app中需要发送webservice ,于是我使用了 ksop2 进行发送,在测试过程中不是很顺利,不能正常工作.我的web service 请求格式如下

[html]

view plain

copy

<Envelope xmlns="http://schemas.

- 使用Spring进行统一日志管理 + 统一异常管理

baalwolf

spring

统一日志和异常管理配置好后,SSH项目中,代码以往散落的log.info() 和 try..catch..finally 再也不见踪影!

统一日志异常实现类:

[java]

view plain

copy

package com.pilelot.web.util;

impor

- Android SDK 国内镜像

BigBird2012

android sdk

一、镜像地址:

1、东软信息学院的 Android SDK 镜像,比配置代理下载快多了。

配置地址, http://mirrors.neusoft.edu.cn/configurations.we#android

2、北京化工大学的:

IPV4:ubuntu.buct.edu.cn

IPV4:ubuntu.buct.cn

IPV6:ubuntu.buct6.edu.cn

- HTML无害化和Sanitize模块

bijian1013

JavaScriptAngularJSLinkySanitize

一.ng-bind-html、ng-bind-html-unsafe

AngularJS非常注重安全方面的问题,它会尽一切可能把大多数攻击手段最小化。其中一个攻击手段是向你的web页面里注入不安全的HTML,然后利用它触发跨站攻击或者注入攻击。

考虑这样一个例子,假设我们有一个变量存

- [Maven学习笔记二]Maven命令

bit1129

maven

mvn compile

compile编译命令将src/main/java和src/main/resources中的代码和配置文件编译到target/classes中,不会对src/test/java中的测试类进行编译

MVN编译使用

maven-resources-plugin:2.6:resources

maven-compiler-plugin:2.5.1:compile

&nbs

- 【Java命令二】jhat

bit1129

Java命令

jhat用于分析使用jmap dump的文件,,可以将堆中的对象以html的形式显示出来,包括对象的数量,大小等等,并支持对象查询语言。 jhat默认开启监听端口7000的HTTP服务,jhat是Java Heap Analysis Tool的缩写

1. 用法:

[hadoop@hadoop bin]$ jhat -help

Usage: jhat [-stack <bool&g

- JBoss 5.1.0 GA:Error installing to Instantiated: name=AttachmentStore state=Desc

ronin47

进到类似目录 server/default/conf/bootstrap,打开文件 profile.xml找到: Xml代码<bean

name="AttachmentStore"

class="org.jboss.system.server.profileservice.repository.AbstractAtta

- 写给初学者的6条网页设计安全配色指南

brotherlamp

UIui自学ui视频ui教程ui资料

网页设计中最基本的原则之一是,不管你花多长时间创造一个华丽的设计,其最终的角色都是这场秀中真正的明星——内容的衬托

我仍然清楚地记得我最早的一次美术课,那时我还是一个小小的、对凡事都充满渴望的孩子,我摆放出一大堆漂亮的彩色颜料。我仍然记得当我第一次看到原色与另一种颜色混合变成第二种颜色时的那种兴奋,并且我想,既然两种颜色能创造出一种全新的美丽色彩,那所有颜色

- 有一个数组,每次从中间随机取一个,然后放回去,当所有的元素都被取过,返回总共的取的次数。写一个函数实现。复杂度是什么。

bylijinnan

java算法面试

import java.util.Random;

import java.util.Set;

import java.util.TreeSet;

/**

* http://weibo.com/1915548291/z7HtOF4sx

* #面试题#有一个数组,每次从中间随机取一个,然后放回去,当所有的元素都被取过,返回总共的取的次数。

* 写一个函数实现。复杂度是什么

- struts2获得request、session、application方式

chiangfai

application

1、与Servlet API解耦的访问方式。

a.Struts2对HttpServletRequest、HttpSession、ServletContext进行了封装,构造了三个Map对象来替代这三种对象要获取这三个Map对象,使用ActionContext类。

----->

package pro.action;

import java.util.Map;

imp

- 改变python的默认语言设置

chenchao051

python

import sys

sys.getdefaultencoding()

可以测试出默认语言,要改变的话,需要在python lib的site-packages文件夹下新建:

sitecustomize.py, 这个文件比较特殊,会在python启动时来加载,所以就可以在里面写上:

import sys

sys.setdefaultencoding('utf-8')

&n

- mysql导入数据load data infile用法

daizj

mysql导入数据

我们常常导入数据!mysql有一个高效导入方法,那就是load data infile 下面来看案例说明

基本语法:

load data [low_priority] [local] infile 'file_name txt' [replace | ignore]

into table tbl_name

[fields

[terminated by't']

[OPTI

- phpexcel导入excel表到数据库简单入门示例

dcj3sjt126com

PHPExcel

跟导出相对应的,同一个数据表,也是将phpexcel类放在class目录下,将Excel表格中的内容读取出来放到数据库中

<?php

error_reporting(E_ALL);

set_time_limit(0);

?>

<html>

<head>

<meta http-equiv="Content-Type"

- 22岁到72岁的男人对女人的要求

dcj3sjt126com

22岁男人对女人的要求是:一,美丽,二,性感,三,有份具品味的职业,四,极有耐性,善解人意,五,该聪明的时候聪明,六,作小鸟依人状时尽量自然,七,怎样穿都好看,八,懂得适当地撒娇,九,虽作惊喜反应,但看起来自然,十,上了床就是个无条件荡妇。 32岁的男人对女人的要求,略作修定,是:一,入得厨房,进得睡房,二,不必服侍皇太后,三,不介意浪漫蜡烛配盒饭,四,听多过说,五,不再傻笑,六,懂得独

- Spring和HIbernate对DDM设计的支持

e200702084

DAO设计模式springHibernate领域模型

A:数据访问对象

DAO和资源库在领域驱动设计中都很重要。DAO是关系型数据库和应用之间的契约。它封装了Web应用中的数据库CRUD操作细节。另一方面,资源库是一个独立的抽象,它与DAO进行交互,并提供到领域模型的“业务接口”。

资源库使用领域的通用语言,处理所有必要的DAO,并使用领域理解的语言提供对领域模型的数据访问服务。

- NoSql 数据库的特性比较

geeksun

NoSQL

Redis 是一个开源的使用ANSI C语言编写、支持网络、可基于内存亦可持久化的日志型、Key-Value数据库,并提供多种语言的API。目前由VMware主持开发工作。

1. 数据模型

作为Key-value型数据库,Redis也提供了键(Key)和值(Value)的映射关系。除了常规的数值或字符串,Redis的键值还可以是以下形式之一:

Lists (列表)

Sets

- 使用 Nginx Upload Module 实现上传文件功能

hongtoushizi

nginx

转载自: http://www.tuicool.com/wx/aUrAzm

普通网站在实现文件上传功能的时候,一般是使用Python,Java等后端程序实现,比较麻烦。Nginx有一个Upload模块,可以非常简单的实现文件上传功能。此模块的原理是先把用户上传的文件保存到临时文件,然后在交由后台页面处理,并且把文件的原名,上传后的名称,文件类型,文件大小set到页面。下

- spring-boot-web-ui及thymeleaf基本使用

jishiweili

springthymeleaf

视图控制层代码demo如下:

@Controller

@RequestMapping("/")

public class MessageController {

private final MessageRepository messageRepository;

@Autowired

public MessageController(Mes

- 数据源架构模式之活动记录

home198979

PHP架构活动记录数据映射

hello!架构

一、概念

活动记录(Active Record):一个对象,它包装数据库表或视图中某一行,封装数据库访问,并在这些数据上增加了领域逻辑。

对象既有数据又有行为。活动记录使用直截了当的方法,把数据访问逻辑置于领域对象中。

二、实现简单活动记录

活动记录在php许多框架中都有应用,如cakephp。

<?php

/**

* 行数据入口类

*

- Linux Shell脚本之自动修改IP

pda158

linuxcentosDebian脚本

作为一名

Linux SA,日常运维中很多地方都会用到脚本,而服务器的ip一般采用静态ip或者MAC绑定,当然后者比较操作起来相对繁琐,而前者我们可以设置主机名、ip信息、网关等配置。修改成特定的主机名在维护和管理方面也比较方便。如下脚本用途为:修改ip和主机名等相关信息,可以根据实际需求修改,举一反三!

#!/bin/sh

#auto Change ip netmask ga

- 开发环境搭建

独浮云

eclipsejdktomcat

最近在开发过程中,经常出现MyEclipse内存溢出等错误,需要重启的情况,好麻烦。对于一般的JAVA+TOMCAT项目开发,其实没有必要使用重量级的MyEclipse,使用eclipse就足够了。尤其是开发机器硬件配置一般的人。

&n

- 操作日期和时间的工具类

vipbooks

工具类

大家好啊,好久没有来这里发文章了,今天来逛逛,分享一篇刚写不久的操作日期和时间的工具类,希望对大家有所帮助。

/*

* @(#)DataFormatUtils.java 2010-10-10

*

* Copyright 2010 BianJing,All rights reserved.

*/

package test;

impor